介绍 Microsoft Defender XDR 中的 Copilot

智能 Microsoft Security Copilot 副驾驶®嵌入Microsoft Defender门户中,使安全团队能够快速高效地调查和响应事件、搜寻威胁,并使用相关的威胁情报保护其组织。

下面的简短视频演示了Microsoft Defender 中嵌入的一些 Copilot 功能,以及它们如何帮助安全分析师提高工作效率。

注意

Microsoft Defender中嵌入的Copilot功能列表不断发展。 本单元仅提供一些 Copilot 功能的示例。 有关详细信息,请参阅Microsoft Defender中有关智能 Microsoft Security Copilot 副驾驶®的文档。

在所有这些功能中,还有一些常见的选项,包括提供对提示响应反馈的能力,以及无缝切换到独立体验的功能。

如介绍单元中所述,在嵌入式体验中,Copilot 能够直接调用产品特定的功能,从而提供处理效率。 若要确保访问这些智能 Microsoft Security Copilot 副驾驶®功能,需要启用Microsoft Defender XDR插件,并通过独立体验完成此操作。 要了解详细信息,请参阅介绍 智能 Microsoft Security Copilot 副驾驶® 独立体验中提供的功能。

汇总事件

Copilot导航到事件页面时自动创建摘要,并提供攻击概述,其中包含重要信息,包括所处理的内容、涉及的资产、攻击时间线、入侵指标(IOC)以及所涉及的威胁参与者的名称。 系统可将最多包含 100 个警报的事件汇总为一个事件摘要。

Copilot还建议有关相关标识、设备和 IP 地址的跟进提示,以帮助你了解所涉及的资产以及如何采取行动。

引导式响应

Copilot使用AI和机器学习对事件进行上下文分析,并从以前的调查中学习,以生成恰当的应对措施。 引导式响应推荐以下类别的操作:

- 分类 - 包括将事件分类为信息性、真实正报或误报的建议。

- 遏制 - 包括建议的措施以遏制事件。

- 调查 - 包括进一步调查的建议措施。

- 修正 - 包括应用于事件中涉及的特定实体的建议响应操作。

每个卡片都包含有关建议操作的信息,包括建议操作的原因。 管理员还可以上传特定于组织的响应指南,以针对其环境定制建议。 引导式响应适用于网络钓鱼、业务电子邮件泄露和勒索软件等事件类型。

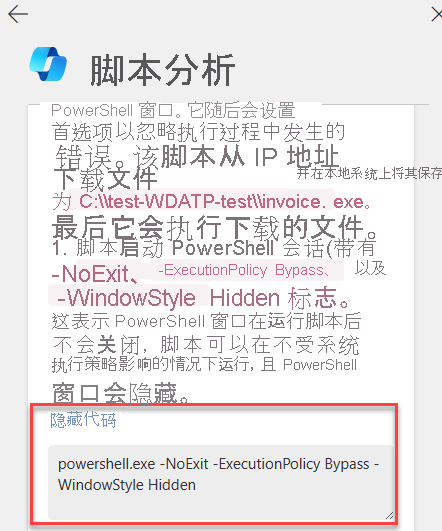

脚本和命令行分析

复杂的攻击通常使用模糊脚本和命令行逃避检测。 通过脚本分析功能,安全团队无需使用外部工具即可检查脚本和代码,从而快速评估脚本是恶意脚本还是良性脚本。

Copilot分析脚本,并在脚本分析卡中显示结果,包括对脚本的简明说明、是否为恶意脚本以及它采用的MITRE ATT&CK技术。 用户可以选择“显示代码”以查看与分析相关的特定代码行。 对于由脚本或代码组成的时间线条目,可以在事件内的警报时间线中访问脚本分析。

注意

脚本分析函数正在不断开发中。 我们正在评估除 PowerShell、批处理和 bash 之外的语言的脚本分析。

生成 KQL 查询

Microsoft Defender 中的 Copilot 包含高级狩猎中的查询助手功能,可以将自然语言问题转换为可直接运行的 KQL 查询。 此功能减少了从头开始编写搜寻查询所需的时间,使威胁猎手和安全分析师能够专注于搜寻和调查威胁。

使用提示栏,分析师可以使用自然语言请求威胁搜寻查询,例如“给我过去 10 分钟内登录的所有设备”。然后,可以自动运行生成的查询,将其添加到查询编辑器,以便进一步调整,或复制以供在其他位置使用。

创建事件报告

Copilot使安全团队能够在门户中立即创建广泛的事件报告。 虽然事件摘要概述了所发生的事情,但事件报告将合并来自Microsoft Sentinel和Microsoft Defender XDR中可用的各种数据源的事件信息。

事件报告包括关键管理操作的时间戳、所涉及的分析师、事件分类以及分析师评论、调查和修正操作(包括手动操作和自动化操作(包括Microsoft Sentinel playbook),以及分析师指出的后续操作。

分析文件

Copilot使安全团队能够通过 AI 驱动的文件分析功能快速识别恶意和可疑文件。 当分析师打开文件页时,Copilot可以生成一个摘要,其中包括检测信息、相关文件证书、API 调用列表和文件中找到的字符串。 可以从事件的证据和响应选项卡、事件图或搜索功能访问文件。

汇总设备和标识

Defender中的Copilot可以为设备和标识生成摘要,以帮助安全团队在调查期间快速评估其安全状况。

Device 概述包括设备的安全状况,其中包含有关保护功能状态的信息,例如攻击面减少和篡改保护、任何用户异常活动、易受攻击的软件、防火墙设置和相关 Microsoft Intune 信息的列表。

Identity 摘要提供用户标识的上下文概述,包括帐户创建日期、关键级别、角色和角色更改、登录行为和模式、身份验证方法、Microsoft Entra ID的风险和联系信息。

威胁情报

Copilot嵌入Microsoft Defender门户的威胁情报部分,通过合并和汇总威胁情报数据来帮助安全团队做出明智的决策。 可以要求Copilot汇总影响环境的相关威胁、根据组织的暴露级别确定威胁的优先级,或查找可能针对你的行业的威胁参与者。 Copilot使用Microsoft Defender 威胁智能插件来显示威胁分析报告、Intel 配置文件和漏洞泄露的摘要,全部采用自然语言。

关键功能中的常见功能

Microsoft Defender的Copilot功能中,有一些常见选项。

提供反馈

与独立体验一样,嵌入式体验为用户提供了一种机制,用于提供有关 AI 生成的响应准确性的反馈。 对于任何 AI 生成的内容,可以选择内容窗口右下角的反馈提示,然后从可用选项中进行选择。

切换到独立应用体验

从 Defender 门户开始的调查人员可以轻松过渡到独立调查平台,以便进行更详细的跨产品调查,利用所有针对其角色启用的 Copilot 功能。 若要转到独立体验,请选择生成的内容窗口中的省略号,然后选择“在 Security Copilot 中打开”。