你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

GitHub高级安全(GHAS)与Microsoft Defender for Cloud集成,将源代码链接到正在运行的云工作负载,反之亦然,因此安全团队可以确定实际到达生产的漏洞的优先级,工程团队无需离开GitHub即可修复这些漏洞。

使用该集成可:

将运行时漏洞跟踪回原始存储库和代码所有者。

根据代码部署、生产风险和运行时风险确定修复的优先级。

在共享的上下文和状态下,在GitHub代码存储库和云环境之间协调修复工作。

使用 AI 驱动的Copilot 加速问题修复。

本概述介绍集成的工作原理,并帮助你在部署之前了解其核心功能。

可用性和先决条件

在开始入职之前,请确认以下事项:

| 类别 | Details |

|---|---|

| 环境要求 | - 已在 Defender for Cloud 中创建连接器的 GitHub 帐户 - GHAS 许可证 - 在订阅上启用Defender云安全状况管理(DCSPM) - 智能 Microsoft Security Copilot 副驾驶®(可选,用于自动修正) |

| 角色和权限 | - 安全管理员权限 - Azure 订阅中的安全管理员(用于查看云端防御者中的发现) - GitHub组织所有者 |

| 云环境 | - 仅在商业云中可用(不在 Azure 政府版、世纪互联运营的 Azure 或其他主权云中) |

角色和痛点

主要流程

主要功能

自动代码到运行时映射

通过

此功能提供即时端到端可见性,因此你了解哪些代码为每个已部署的应用程序提供支持,以及哪些运行容器化工作负载映射到哪个源代码存储库,而无需耗时的手动映射。

生产环境感知警报优先级

减少干扰性安全警报,并专注于真正重要的漏洞。

GitHub中的 GHAS 安全发现由 Defender for Cloud 中的实际运行时上下文确定优先级。 它们突出显示运行时风险因素,例如互联网暴露、敏感数据、关键资源和横向移动。 这些风险因素来自Defender CSPM的攻击路径分析:

- 互联网暴露 - 可从公共互联网访问的工作负载

- 敏感数据 - 工作负荷处理管控或机密数据

- 关键资源 - 标记为业务关键型或分类为业务关键型的工作负荷

- 横向移动 - 工作负荷位于攻击者可能透视的路径上

这些风险在运行时工作负荷中被识别,并动态关联到这些工作负荷的代码存储库的源代码库和GitHub中的特定构建工件。

在 Defender for Cloud 和 GitHub 中,您可以筛选、分类处理和专注于那些对实际生产有影响的安全问题。 此功能可帮助团队保持高效,确保最重要的应用程序安全。

具体实践

从 contoso/payments-api 存储库生成的容器映像部署到 AKS。 Defender for Cloud检测工作负载上的互联网暴露和敏感数据处理。 在 GitHub 的安全选项卡中,映像中的 CVE 自动提升为“严重”级别,一个一键式 GitHub 问题分配给存储库的 CODEOWNERS,并附带完整的运行时和 SDLC 上下文。

统一 AI 驱动的修正

通过集成工作流和相关上下文来弥合安全与工程团队之间的差距。

在 Defender for Cloud 中,安全经理可以看到工程团队已经知道哪些安全问题以及这些问题的状态。 安全管理器通过选择“在 GitHub 上查看”链接打开此视图。

安全经理可以通过生成 GitHub 问题来为相关工程团队分配需要解决的安全建议。

任务在源存储库中生成。 它提供运行时信息和上下文来促进工程修复。

工程经理可以将问题分配给开发人员,以便进一步解决。 被分派人可以使用 Copilot 编码代理进行 AI 支持的自动修复。

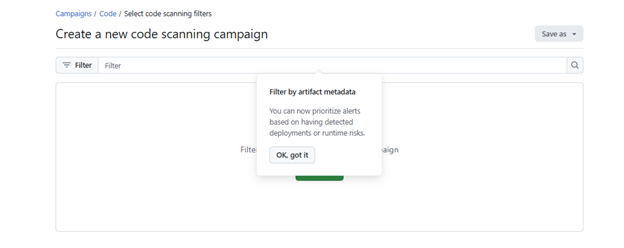

AppSec 团队可以使用运行时风险因素作为 GHAS 调查结果的一部分,专注于与真正部署和运行的代码相关的发现。

这些筛选器可用于直接筛选 GHAS 警报,也可用于通过行动持续计划安排优先级。

GitHub实时跟踪问题修复、进度和活动进展。 状态反映在 GitHub 和 Defender for Cloud 中。

此方法可确保快速交付修补程序,创建明确的责任,并简化协作。 所有这些好处都发生在团队已使用的工具中。

相关内容

- Microsoft Defender for Cloud DevOps 安全概述

- 部署 GitHub Advanced Security 与 Microsoft Defender for Cloud 的集成

- Quickstart:将GitHub环境连接到 Microsoft Defender for Cloud