Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O objetivo deste artigo é mostrar-lhe os passos que deve realizar no GitHub e no Microsoft Entra ID para automatizar o provisionamento da subscrição à organização GitHub Enterprise Cloud.

Nota

A integração do provisionamento Microsoft Entra baseia-se na API SCIM GitHub, que está disponível para clientes GitHub Enterprise Cloud no plano de faturação GitHub Enterprise.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes itens:

- Uma conta de utilizador Microsoft Entra com uma subscrição ativa. Se ainda não tiver uma, pode criar uma conta gratuitamente.

- Uma das seguintes funções:

- Uma organização GitHub criada em GitHub Enterprise Cloud, que requer o plano de faturação empresarial GitHub

- Uma conta de utilizador no GitHub com permissões de administrador para a organização

- SAML configurado para a organização GitHub Enterprise Cloud

- Certifique-se de que o acesso OAuth foi fornecido para sua organização, conforme descrito aqui

- O provisionamento SCIM para uma única organização é suportado somente quando o SSO está habilitado no nível da organização

Nota

Esta integração também está disponível para utilização no ambiente Cloud do Microsoft Entra US Government. Pode encontrar esta aplicação na Microsoft Entra US Government Cloud Application Gallery e configurá-la da mesma forma que faz na cloud pública.

Atribuição de utilizadores ao GitHub

O Microsoft Entra ID utiliza um conceito chamado "atribuições" para determinar quais os utilizadores que devem ter acesso a aplicações selecionadas. No contexto do provisionamento automático de contas de utilizador, apenas os utilizadores e grupos que foram "atribuídos" a uma aplicação no Microsoft Entra ID estão sincronizados.

Antes de configurar e ativar o serviço de provisionamento, precisa de decidir que utilizadores e/ou grupos no Microsoft Entra ID representam os utilizadores que precisam de acesso à sua organização GitHub. Uma vez decidido, você pode atribuir esses usuários seguindo as instruções aqui:

Para obter mais informações, consulte Atribuir um usuário ou grupo a um aplicativo empresarial.

Dicas importantes para atribuir utilizadores ao GitHub

Recomendamos que atribua um único utilizador Microsoft Entra ao GitHub para testar a configuração de provisionamento. Usuários e/ou grupos adicionais podem ser atribuídos posteriormente.

Ao atribuir um utilizador a GitHub, deve selecionar o papel Utilizador, ou outro papel válido específico da aplicação (se disponível) no diálogo de atribuição. A função Acesso Padrão não funciona para provisionamento e esses usuários são ignorados.

Configurar o aprovisionamento de utilizadores para o GitHub

Esta secção orienta-o na ligação do seu Microsoft Entra ID à API de provisão SCIM do GitHub para automatizar a provisão da adesão à organização GitHub. Esta integração, que utiliza uma aplicação OAuth, adiciona, gere e remove automaticamente o acesso dos membros a uma organização GitHub Enterprise Cloud com base na atribuição de utilizadores e grupos em Microsoft Entra ID. Quando os utilizadores são provisionados a uma organização GitHub via SCIM, é enviado um convite por email para o endereço de email do utilizador.

Configurar o provisionamento automático de contas de utilizador para o GitHub no Microsoft Entra ID

Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

Navegue para Entra ID>Aplicações Empresariais.

Se já configurou o GitHub para login único, procure a sua instância do GitHub usando o campo de pesquisa.

Seleciona a tua instância de GitHub, depois seleciona o separador Provisioning.

Selecione + Nova configuração.

No campo Tenant URL, introduza o URL de Tenant do seu GitHub e o Secret Token. Selecione Test Connection para garantir que Microsoft Entra ID pode ligar-se a GitHub. Se a ligação falhar, certifique-se de que a sua conta no GitHub tem as permissões de administrador necessárias e tente novamente.

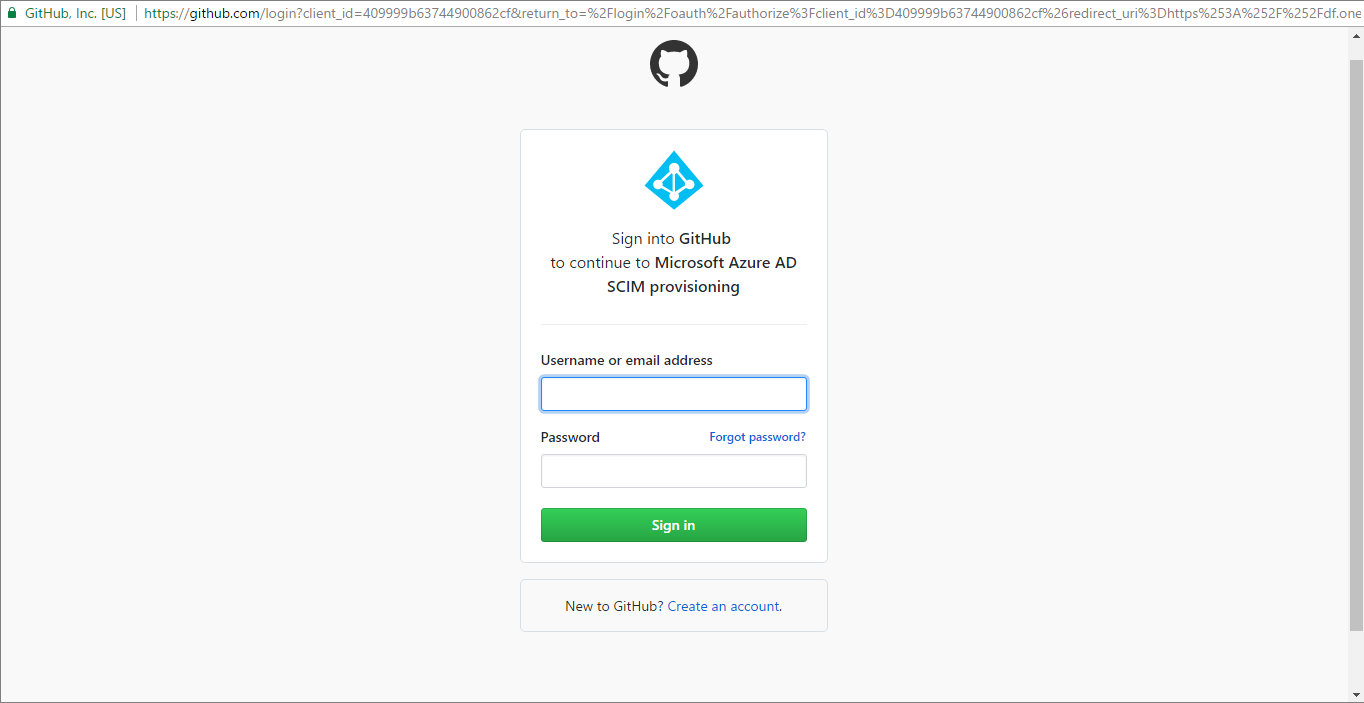

Na nova janela, inicia sessão no GitHub usando a tua conta de Administrador. No diálogo de autorização resultante, selecione a GitHub Organização para a qual pretende ativar o provisionamento e depois selecione Autorizar. Depois de concluído, volte ao portal do Azure para concluir a configuração de provisionamento.

Selecione Criar para criar a sua configuração.

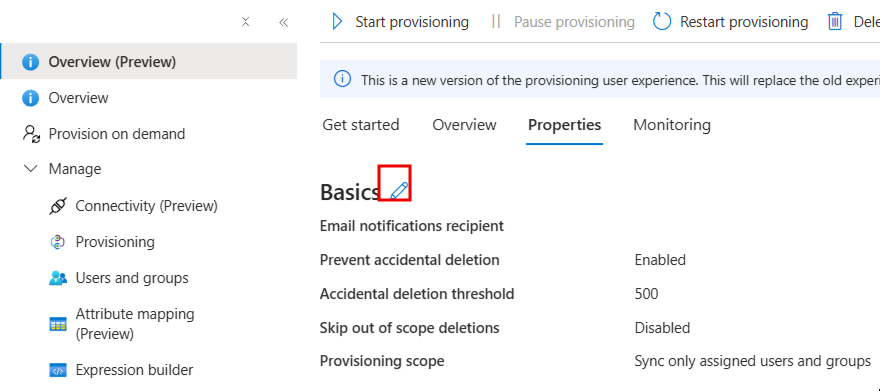

Selecione Propriedades na página de Visão Geral.

Selecione o ícone Editar para editar as propriedades. Ative os emails de notificação e forneça um email para receber notificações de quarentena. Ativar a prevenção de eliminações acidentais. Selecione Aplicar para salvar as alterações.

No campo Email de notificação , digite o endereço de e-mail de uma pessoa que deve receber as notificações de erro de provisionamento e marque a caixa de seleção Enviar uma notificação por e-mail quando ocorrer uma falha .

Selecione Mapeamento de Atributos no painel esquerdo e selecione utilizadores.

Na secção Mapeamento de Atributos, reveja os atributos do utilizador que estão sincronizados de Microsoft Entra ID para GitHub. Os atributos selecionados como propriedades Matching são usados para corresponder às contas de utilizador em GitHub para operações de atualização. Não ative a definição de precedência de correspondência para os outros atributos predefinidos na secção de Provisões porque podem ocorrer erros. Selecione Salvar para confirmar as alterações.

Para configurar os filtros de escopo, consulte as instruções fornecidas no artigo sobre filtros de alcance.

Use provisionamento sob demanda para validar a sincronização com um pequeno número de utilizadores antes de uma implementação mais ampla na sua organização.

Quando estiver pronto para provisionar, selecione Iniciar Provisão na página de Visão Geral .

Para mais informações sobre como ler os registos de provisão de Microsoft Entra, consulte Relatórios sobre provisão automática de contas de utilizador.

Recursos adicionais

- Gerenciando o provisionamento de contas de usuário para aplicativos corporativos

- O que é o acesso a aplicações e o login único com Microsoft Entra ID?