Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Gestão da superfície de ataques externos do Microsoft Defender (GSAE do Defender) oferece uma série de quatro dashboards concebidos para ajudar os utilizadores a obter rapidamente informações valiosas derivadas do inventário Aprovado. Estes dashboards ajudam as organizações a priorizar as vulnerabilidades, os riscos e os problemas de conformidade que representam a maior ameaça para a Superfície de Ataque, facilitando a mitigação rápida de problemas-chave.

GSAE do Defender fornece oito dashboards:

- Descrição geral: este dashboard é a página de destino predefinida quando acede a GSAE do Defender. Fornece o contexto-chave que pode ajudá-lo a familiarizar-se com a superfície de ataque.

- Alterações ao inventário: este dashboard apresenta quaisquer alterações às contagens de recursos, listando separadamente as adições e remoção do inventário. Este dashboard também apresenta recursos que foram removidos automaticamente do inventário porque o sistema determinou que o recurso já não está ativo ou pertence à sua organização.

- Resumo da superfície de ataque: este dashboard resume as principais observações derivadas do inventário. Fornece uma descrição geral de alto nível do Surface de Ataque e dos tipos de recursos que a compõem e apresenta potenciais vulnerabilidades por gravidade (alta, média, baixa). Este dashboard também fornece contexto chave sobre a infraestrutura que compreende a Superfície de Ataque. Este contexto inclui informações sobre o alojamento na cloud, os serviços confidenciais, o certificado SSL e a expiração do domínio e a reputação do IP.

- Postura de segurança: este dashboard ajuda as organizações a compreender a maturidade e a complexidade do respetivo programa de segurança com base nos metadados derivados dos recursos no inventário Aprovado. É composta por políticas técnicas e não técnicas, processos e controlos que mitigam o risco de ameaças externas. Este dashboard fornece informações sobre a exposição do CVE, a administração e a configuração do domínio, o alojamento e a rede, as portas abertas e a configuração do certificado SSL.

- Conformidade com o RGPD: este dashboard apresenta áreas-chave de risco de conformidade com base nos requisitos do Regulamento Geral sobre a Proteção de Dados (RGPD) para infra-estruturas online acessíveis aos países europeus. Este dashboard fornece informações sobre o estado dos seus sites, problemas de certificado SSL, informações pessoais expostas (PII), protocolos de início de sessão e conformidade com cookies.

- OWASP Top 10: este dashboard apresenta quaisquer recursos vulneráveis de acordo com a lista do OWASP dos riscos de segurança de aplicações Web mais críticos. Neste dashboard, as organizações podem identificar rapidamente recursos com controlo de acesso quebrado, falhas criptográficas, injeções, designs inseguros, configurações incorretas de segurança e outros riscos críticos, conforme definido pelo OWASP.

- Principais 25 pontos fracos de software da CWE: este dashboard baseia-se na lista de 25 Principais Enumerações de Fraqueza Comum (CWE) disponibilizadas anualmente pela MITRE. Estes CWEs representam as fraquezas de software mais comuns e impactantes que são fáceis de encontrar e explorar.

- Explorações conhecidas do CISA: este dashboard apresenta todos os recursos que são potencialmente afetados por vulnerabilidades que levaram a exploits conhecidos, conforme definido pelo CISA. Este dashboard ajuda-o a priorizar os esforços de remediação com base em vulnerabilidades que foram exploradas no passado, o que indica um nível de risco mais elevado para a sua organização.

Aceder a dashboards

Para aceder aos dashboards GSAE do Defender, navegue primeiro para a sua instância GSAE do Defender. Na coluna de navegação do lado esquerdo, selecione o dashboard que pretende ver. Pode aceder a estes dashboards a partir de muitas páginas na sua instância GSAE do Defender a partir deste painel de navegação.

Transferir dados de gráficos

Os dados subjacentes a qualquer gráfico de dashboard podem ser exportados para um ficheiro CSV. Esta exportação é útil para utilizadores que pretendam importar GSAE do Defender dados para ferramentas de terceiros ou trabalhar num ficheiro CSV ao remediar quaisquer problemas. Para transferir os dados do gráfico, selecione primeiro o segmento de gráfico específico que contém os dados que pretende transferir. As exportações de gráficos suportam atualmente segmentos de gráficos individuais; para transferir vários segmentos do mesmo gráfico, tem de exportar cada segmento individual.

Selecionar um segmento de gráfico individual abre uma vista de desagregação dos dados, listando todos os recursos que compõem a contagem de segmentos. Na parte superior desta página, selecione Transferir relatório CSV para iniciar a exportação. Esta ação cria uma notificação do gestor de tarefas onde pode controlar o estado da exportação.

O Microsoft Excel impõe um limite de carateres de 32.767 carateres por célula. Alguns campos, como a coluna "Última faixa", podem ser apresentados incorretamente devido a esta limitação. Se encontrar um problema, tente abrir o ficheiro noutro programa que suporte ficheiros CSV.

Marcar CVEs como não aplicáveis

Muitos GSAE do Defender dashboards apresentam dados CVE, chamando a sua atenção para potenciais vulnerabilidades com base na infraestrutura de componentes Web que alimenta a superfície de ataque. Por exemplo, os CVEs estão listados no dashboard de resumo do Surface de Ataque, categorizado pela sua gravidade potencial. Ao investigar estes CVEs, poderá determinar que alguns não são relevantes para a sua organização. Isto pode dever-se ao facto de estar a executar uma versão sem espaçamento do componente Web ou a sua organização ter soluções técnicas diferentes implementadas para o proteger dessa vulnerabilidade específica.

Na vista de desagregação de qualquer gráfico relacionado com CVE, junto ao botão "Transferir relatório CSV", tem agora a opção de definir uma observação como não aplicável. Clicar neste valor irá encaminhá-lo para uma lista de inventário de todos os recursos associados a essa observação e, em seguida, pode optar por marcar todas as observações como não aplicáveis a partir desta página. Para obter mais informações sobre como marcar observações como não aplicáveis, veja Modificar recursos de inventário.

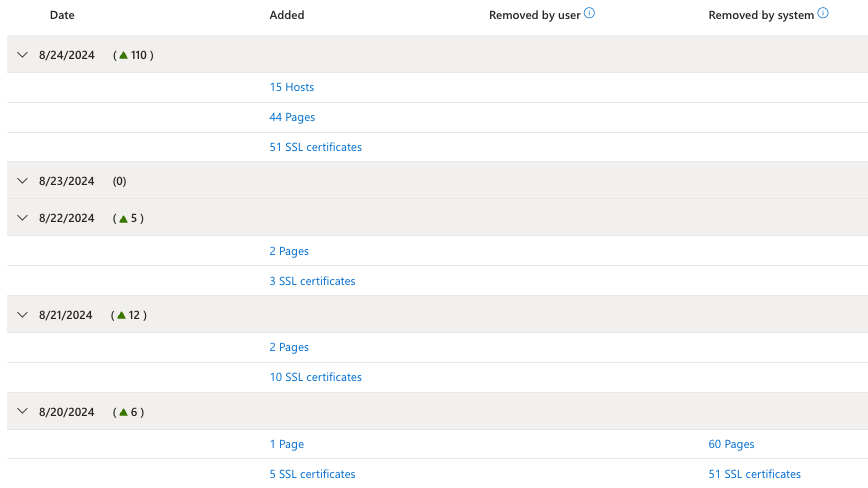

Alterações ao inventário

A superfície de ataque está em constante mudança, razão pela qual GSAE do Defender analisa e atualiza continuamente o inventário para garantir a precisão. Os recursos são frequentemente adicionados e removidos do inventário, pelo que é importante controlar estas alterações para compreender a superfície de ataque e identificar as principais tendências. O dashboard de alterações de inventário fornece uma descrição geral destas alterações, apresentando as contagens "adicionadas" e "removidas" para cada tipo de recurso. Pode filtrar o dashboard por dois intervalos de datas: os últimos 7 ou 30 dias.

A secção "Alterações por data" fornece um contexto mais granular sobre a forma como a superfície de ataque foi alterada diariamente. Esta secção categoriza as remoção como "removidas pelo utilizador" ou "removidas pelo sistema". As remoção de utilizadores incluem todas as remoção manuais, incluindo alterações de estado de recursos individuais, em massa ou em cascata, bem como remoçãos acionadas por políticas de recursos configuradas pelo utilizador. As remoção do sistema ocorrem automaticamente. O sistema remove os recursos que já não são relevantes para a superfície de ataque porque as análises recentes já não observaram a ligação ao inventário. Os recursos são elegíveis para eliminação se não tiverem sido observados numa análise durante 30 a 60 dias, dependendo do tipo de recurso. Os recursos adicionados manualmente ao inventário não são elegíveis para remoção. Na secção "Alterações por data", pode clicar em qualquer valor listado para ver uma lista completa dos recursos que foram adicionados ou removidos.

Resumo da superfície de ataque

O dashboard de resumo da Superfície de Ataque foi concebido para fornecer um resumo de alto nível da composição da Superfície de Ataque, apresentando as principais observações que devem ser abordadas para melhorar a sua postura de segurança. Este dashboard identifica e prioriza os riscos nos recursos de uma organização por gravidade Alta, Média e Baixa e permite que os utilizadores desagreguem em cada secção, acedendo à lista de recursos afetados. Além disso, o dashboard revela os principais detalhes sobre a composição do Surface de Ataque, a infraestrutura de nuvem, os serviços confidenciais, as linhas cronológicas de expiração de domínios e SSL e SSL e a reputação do IP.

A Microsoft identifica as superfícies de ataque das organizações através de tecnologia proprietária que deteta recursos com acesso à Internet que pertencem a uma organização com base em ligações de infraestrutura a alguns conjuntos de recursos inicialmente conhecidos. Os dados no dashboard são atualizados diariamente com base em novas observações.

Prioridades da superfície de ataque

Na parte superior deste dashboard, GSAE do Defender fornece uma lista de prioridades de segurança organizadas por gravidade (alta, média, baixa). As superfícies de ataque de grandes organizações podem ser incrivelmente amplas, pelo que dar prioridade às principais descobertas derivadas dos nossos dados expansivos ajuda os utilizadores a abordar de forma rápida e eficiente os elementos expostos mais importantes da sua superfície de ataque. Estas prioridades podem incluir CVEs críticos, associações conhecidas a infraestruturas comprometidas, utilização de tecnologia preterida, violações de melhores práticas de infraestrutura ou problemas de conformidade.

As Prioridades de Informações são determinadas pela avaliação da Microsoft do impacto potencial de cada informação. Por exemplo, informações de alta gravidade podem incluir vulnerabilidades novas, exploradas frequentemente, particularmente prejudiciais ou facilmente exploradas por hackers com um nível de habilidade mais baixo. As informações de baixa gravidade podem incluir a utilização de tecnologia preterida que já não é suportada, infraestrutura prestes a expirar ou problemas de conformidade que não estão alinhados com as melhores práticas de segurança. Cada informação contém ações de remediação sugeridas para proteger contra potenciais exploits.

As informações que foram adicionadas recentemente à plataforma GSAE do Defender são sinalizadas com uma etiqueta "NOVO" neste dashboard. Quando adicionamos novas informações que afetam os recursos no Inventário Confirmado, o sistema também fornece uma notificação push que o encaminha para uma vista detalhada destas novas informações com uma lista dos recursos afetados.

Algumas informações são sinalizadas com "Potencial" no título. Uma informação "Potencial" ocorre quando GSAE do Defender não consegue confirmar que um recurso é afetado por uma vulnerabilidade. As informações potenciais ocorrem quando o nosso sistema de análise deteta a presença de um serviço específico, mas não consegue detetar o número da versão. Por exemplo, alguns serviços permitem que os administradores ocultem as informações da versão. As vulnerabilidades são frequentemente associadas a versões específicas do software, pelo que é necessária uma investigação manual para determinar se o recurso é afetado. Outras vulnerabilidades podem ser remediadas por passos que GSAE do Defender não consegue detetar. Por exemplo, os utilizadores podem fazer alterações recomendadas às configurações do serviço ou executar patches backported. Se uma informação for precedida de "Potencial", o sistema tem razões para acreditar que o recurso é afetado pela vulnerabilidade, mas não consegue confirmá-lo por um dos motivos indicados acima. Para investigar manualmente, clique no nome das informações para rever as orientações de remediação que podem ajudá-lo a determinar se os recursos são afetados.

Normalmente, um utilizador decide investigar primeiro quaisquer Observações de Gravidade Elevada. Pode clicar na observação na lista superior para ser diretamente encaminhado para uma lista de recursos afetados ou, em vez disso, selecionar "Ver Todas as Informações __" para ver uma lista abrangente e expansível de todas as potenciais observações nesse grupo de gravidade.

A página Observações apresenta uma lista de todas as informações potenciais na coluna do lado esquerdo. Esta lista é ordenada pelo número de recursos que são afetados por cada risco de segurança, apresentando primeiro os problemas que afetam o maior número de recursos. Para ver os detalhes de qualquer risco de segurança, basta clicar no mesmo a partir desta lista.

Esta vista detalhada para qualquer observação inclui o título do problema, uma descrição e orientações de remediação da equipa de GSAE do Defender. Neste exemplo, a descrição explica como os certificados SSL expirados podem levar a que funções empresariais críticas fiquem indisponíveis, impedindo que clientes ou funcionários acedam a conteúdos Web e, assim, danifiquem a marca da sua organização. A secção Remediação fornece conselhos sobre como corrigir rapidamente o problema; neste exemplo, a Microsoft recomenda que reveja os certificados associados aos recursos de anfitrião afetados, atualize os certificados SSL coincidindo e atualize os seus procedimentos internos para garantir que os certificados SSL são atualizados em tempo útil.

Por fim, a secção Recurso lista todas as entidades que foram afetadas por esta preocupação de segurança específica. Neste exemplo, um utilizador quer investigar os recursos afetados para saber mais sobre o Certificado SSL expirado. Pode clicar em qualquer nome de recurso desta lista para ver a página Detalhes do Recurso.

Na página Detalhes do Recurso, vamos clicar no separador "Certificados SSL" para ver mais informações sobre o certificado expirado. Neste exemplo, o certificado listado mostra uma data "Expira" no passado, indicando que o certificado está atualmente expirado e, portanto, provavelmente inativo. Esta secção também fornece o nome do certificado SSL que pode enviar para a equipa adequada na sua organização para uma remediação rápida.

Composição da superfície de ataque

A secção seguinte fornece um resumo de alto nível da composição da Superfície de Ataque. Este gráfico fornece contagens de cada tipo de recurso, ajudando os utilizadores a compreender como a infraestrutura é distribuída por domínios, anfitriões, páginas, certificados SSL, ASNs, blocos IP, endereços IP e contactos de e-mail.

Cada valor é clicável, encaminhando os utilizadores para a respetiva lista de inventário filtrado para apresentar apenas recursos do tipo designado. A partir desta página, pode clicar em qualquer recurso para ver mais detalhes ou pode adicionar mais filtros para restringir a lista de acordo com as suas necessidades.

Proteger a cloud

Esta secção do dashboard Resumo do Surface de Ataque fornece informações sobre as tecnologias de cloud utilizadas na sua infraestrutura. À medida que a maioria das organizações se adapta à cloud gradualmente, a natureza híbrida da sua infraestrutura online pode ser difícil de monitorizar e gerir. GSAE do Defender ajuda as organizações a compreender a utilização de tecnologias de cloud específicas no Surface de Ataque, ao mapear fornecedores de anfitriões na cloud para os seus recursos confirmados para informar o programa de adoção da cloud e garantir a conformidade com o processo das organizações.

Por exemplo, a sua organização pode decidir migrar toda a infraestrutura de cloud para um único fornecedor para simplificar e consolidar o Surface de Ataque. Este gráfico pode ajudá-lo a identificar os recursos que ainda precisam de ser migrados. Cada barra do gráfico é clicável, encaminhando os utilizadores para uma lista filtrada que apresenta os recursos que compõem o valor do gráfico.

Serviços confidenciais

Esta secção apresenta serviços confidenciais detetados na Superfície de Ataque que devem ser avaliados e potencialmente ajustados para garantir a segurança da sua organização. Este gráfico realça todos os serviços historicamente vulneráveis a ataques ou que são vetores comuns de fuga de informações para atores maliciosos. Todos os recursos nesta secção devem ser investigados e a Microsoft recomenda que as organizações considerem serviços alternativos com uma melhor postura de segurança para mitigar o risco.

O gráfico está organizado pelo nome de cada serviço; clicar em qualquer barra individual devolve uma lista de recursos que estão a executar esse serviço específico. O gráfico abaixo está vazio, indicando que a organização não está atualmente a executar quaisquer serviços que sejam especialmente suscetíveis a ataques.

SSL e expirações de domínio

Estes dois gráficos de expiração apresentam as próximas expirações do Certificado SSL e do Domínio, garantindo que uma organização tem ampla visibilidade sobre as próximas renovações da infraestrutura chave. Um domínio expirado pode tornar subitamente o conteúdo chave inacessível e o domínio pode até ser comprado rapidamente por um ator malicioso que pretende visar a sua organização. Um Certificado SSL expirado deixa os recursos correspondentes suscetíveis a ataques.

Ambos os gráficos estão organizados pelo período de expiração, que varia entre "mais de 90 dias" e já expirado. A Microsoft recomenda que as organizações renovem imediatamente quaisquer domínios ou certificados SSL expirados e organizem proativamente a renovação dos recursos que devem expirar dentro de 30 a 60 dias.

Reputação de IP

Os dados de reputação do IP ajudam os utilizadores a compreender a fiabilidade da superfície de ataque e a identificar anfitriões potencialmente comprometidos. A Microsoft desenvolve classificações de reputação de IP com base nos nossos dados proprietários, bem como informações de IP recolhidas de origens externas. Recomendamos uma investigação mais aprofundada de quaisquer endereços IP identificados aqui, uma vez que uma classificação suspeita ou maliciosa associada a um recurso de propriedade indica que o recurso é suscetível a ataques ou já foi aproveitado por atores maliciosos.

Este gráfico é organizado pela política de deteção que acionou uma classificação de reputação negativa. Por exemplo, o valor DDOS indica que o endereço IP esteve envolvido num ataque Denial-Of-Service Distribuído. Os utilizadores podem clicar em qualquer valor de barra para aceder a uma lista de recursos que o compõem. No exemplo abaixo, o gráfico está vazio, o que indica que todos os endereços IP no inventário têm classificações de reputação satisfatórias.

Dashboard de postura de segurança

O dashboard Postura de Segurança ajuda as organizações a medir a maturidade do respetivo programa de segurança com base no estado dos recursos no Inventário Confirmado. É composta por políticas técnicas e não técnicas, processos e controlos que mitigam o risco de ameaças externas. Este dashboard fornece informações sobre a exposição do CVE, a administração e a configuração do domínio, o alojamento e a rede, as portas abertas e a configuração do certificado SSL.

Exposição do CVE

O primeiro gráfico no dashboard Postura de Segurança está relacionado com a gestão do portefólio de sites de uma organização. A Microsoft analisa componentes de sites, como arquiteturas, software de servidor e plug-ins de terceiros e, em seguida, corresponde-os a uma lista atual de Exposições de Vulnerabilidades Comuns (CVEs) para identificar riscos de vulnerabilidade para a sua organização. Os componentes Web que compõem cada site são inspecionados diariamente para garantir a receção e a precisão.

Recomenda-se que os utilizadores resolvam imediatamente quaisquer vulnerabilidades relacionadas com CVE, mitigando o risco ao atualizar os componentes Web ou seguindo a documentação de orientação de remediação para cada CVE. Cada barra no gráfico é clicável, apresentando uma lista de quaisquer recursos afetados.

Administração de domínios

Este gráfico fornece informações sobre como uma organização gere os respetivos domínios. As empresas com um programa de gestão de portefólio de domínio descentralizado são suscetíveis a ameaças desnecessárias, incluindo sequestro de domínio, sombra de domínio, spoofing de e-mail, phishing e transferências ilegais de domínio. Um processo coeso de registo de domínio mitiga este risco. Por exemplo, as organizações devem utilizar as mesmas entidades de registo e informações de contacto de registo para os respetivos domínios para garantir que todos os domínios são aplicáveis às mesmas entidades. Isto ajuda a garantir que os domínios não escapam às fissuras à medida que as atualiza e mantém.

Cada barra do gráfico é clicável, encaminhando para uma lista de todos os recursos que compõem o valor.

Alojamento e rede

Este gráfico fornece informações sobre a postura de segurança relacionada com a localização dos anfitriões de uma organização. O risco associado à propriedade de sistemas autónomos depende do tamanho, maturidade do departamento de TI de uma organização.

Cada barra do gráfico é clicável, encaminhando para uma lista de todos os recursos que compõem o valor.

Configuração de domínios

Esta secção ajuda as organizações a compreender a configuração dos respetivos nomes de domínio, apresentando quaisquer domínios que possam ser suscetíveis a riscos desnecessários. Os códigos de estado do domínio EPP (Extensible Provisioning Protocol) indicam o estado de um registo de nome de domínio. Todos os domínios têm, pelo menos, um código, embora vários códigos possam ser aplicados a um único domínio. Esta secção é útil para compreender as políticas em vigor para gerir os seus domínios ou políticas em falta que deixam os domínios vulneráveis.

Por exemplo, o código de estado "clientUpdateProhibited" impede atualizações não autorizadas ao seu nome de domínio; uma organização tem de contactar a entidade de registo para levantar este código e fazer quaisquer atualizações. O gráfico abaixo procura recursos de domínio que não tenham este código de estado, indicando que o domínio está atualmente aberto a atualizações que podem resultar potencialmente em fraudes. Os utilizadores devem clicar em qualquer barra neste gráfico para ver uma lista de recursos que não têm os códigos de estado adequados aplicados para que possam atualizar as respetivas configurações de domínio em conformidade.

Abrir Portas

Esta secção ajuda os utilizadores a compreender como o espaço IP é gerido, detetando serviços que são expostos na Internet aberta. Normalmente, os atacantes analisam as portas na Internet para procurar explorações conhecidas relacionadas com vulnerabilidades ou configurações incorretas do serviço. A Microsoft identifica estas portas abertas para complementar as ferramentas de avaliação de vulnerabilidades, sinalizando observações para revisão para garantir que são geridas corretamente pela sua equipa de tecnologias de informação.

Ao efetuar análises TCP SYN/ACK básicas em todas as portas abertas nos endereços num espaço IP, a Microsoft deteta portas que poderão ter de ser impedidas de aceder diretamente à Internet aberta. Os exemplos incluem bases de dados, servidores DNS, dispositivos IoT, routers e comutadores. Estes dados também podem ser utilizados para detetar recursos de TI sombra ou serviços de acesso remoto inseguros. Todas as barras neste gráfico são clicáveis, abrindo uma lista de recursos que compõem o valor para que a sua organização possa investigar a porta aberta em questão e remediar qualquer risco.

Configuração e organização SSL

A configuração do SSL e os organogramas apresentam problemas comuns relacionados com SSL que podem afetar as funções da sua infraestrutura online.

Por exemplo, o gráfico de configuração SSL apresenta quaisquer problemas de configuração detetados que possam interromper o serviços online. Isto inclui certificados SSL expirados e certificados que utilizam algoritmos de assinatura desatualizados, como SHA1 e MD5, o que resulta num risco de segurança desnecessário para a sua organização.

O organograma SSL fornece informações sobre o registo dos certificados SSL, indicando a organização e as unidades de negócio associadas a cada certificado. Isto pode ajudar os utilizadores a compreender a propriedade designada destes certificados; recomenda-se que as empresas consolidem a sua organização e lista de unidades sempre que possível para ajudar a garantir uma gestão adequada.

Dashboard de conformidade do RGPD

O dashboard de conformidade do RGPD apresenta uma análise dos recursos no Inventário Confirmado, uma vez que estão relacionados com os requisitos descritos no Regulamento Geral sobre a Proteção de Dados (RGPD). O RGPD é um regulamento da legislação da União Europeia (UE) que impõe a proteção de dados e as normas de privacidade para quaisquer entidades online acessíveis à UE. Estes regulamentos tornaram-se um modelo para leis semelhantes fora da UE, pelo que serve como um excelente guia sobre como lidar com a privacidade dos dados em todo o mundo.

Este dashboard analisa as propriedades Web destinadas ao público de uma organização para apresentar quaisquer recursos potencialmente incompatíveis com o RGPD.

Sites por estado

Este gráfico organiza os recursos do site por código de estado de resposta HTTP. Estes códigos indicam se um pedido HTTP específico foi concluído com êxito ou fornece contexto sobre o motivo pelo qual o site está inacessível. Os códigos HTTP também podem alertá-lo sobre redirecionamentos, respostas de erros do servidor e erros do cliente. A resposta HTTP "451" indica que um site está indisponível por motivos legais. Isto pode indicar que um site foi bloqueado para as pessoas na UE porque não está em conformidade com o RGPD.

Este gráfico organiza os seus sites por código de estado. As opções incluem Ativo, Inativo, Requer Autorização, Erro de Falha e Browser; os utilizadores podem clicar em qualquer componente no gráfico de barras para ver uma lista abrangente de recursos que compõem o valor.

Sites em direto com problemas de certificados

Este gráfico apresenta páginas que estão ativamente a fornecer conteúdo e apresenta aos utilizadores um aviso de que o site é inseguro. O utilizador tem de aceitar manualmente o aviso para ver o conteúdo nestas páginas. Isto pode ocorrer por vários motivos; este gráfico organiza os resultados pela razão específica para facilitar a mitigação. As opções incluem certificados danificados, problemas de certificados ativos, requer autorização e erros de certificado do browser.

Expiração do certificado SSL

Este gráfico apresenta as próximas expirações do Certificado SSL, garantindo que uma organização tem uma ampla visibilidade sobre quaisquer renovações futuras. Um Certificado SSL expirado deixa os recursos correspondentes suscetíveis a ataques e pode tornar o conteúdo de uma página inacessível para a Internet.

Este gráfico está organizado pela janela de expiração detetada, que vai desde a expiração até à expiração em mais de 90 dias. Os utilizadores podem clicar em qualquer componente no gráfico de barras para aceder a uma lista de recursos aplicáveis, facilitando o envio de uma lista de nomes de certificados para o departamento de TI para remediação.

Sites por postura de certificado

Esta secção faz uma análise dos algoritmos de assinatura que alimentam um certificado SSL. Os certificados SSL podem ser protegidos com vários algoritmos criptográficos; determinados algoritmos mais recentes são considerados mais respeitáveis e seguros do que os algoritmos mais antigos, pelo que as empresas são aconselhadas a extinguir algoritmos mais antigos, como SHA-1.

Os utilizadores podem clicar em qualquer segmento do gráfico circular para ver uma lista de recursos que compõem o valor selecionado. SHA256 é considerado seguro, enquanto as organizações devem atualizar quaisquer certificados com o algoritmo SHA1.

Sites PII em direto por protocolo

A proteção de informações pessoais identificáveis (PII) é um componente fundamental para o Regulamento Geral sobre a Proteção de Dados. O PII é definido como quaisquer dados que possam identificar um indivíduo, incluindo nomes, endereços, aniversários ou endereços de e-mail. Qualquer site que aceite estes dados através de um formulário deve ser completamente protegido de acordo com as diretrizes do RGPD. Ao analisar o Modelo de Objeto de Documento (DOM) das suas páginas, a Microsoft identifica formulários e páginas de início de sessão que podem aceitar PII e, por conseguinte, devem ser avaliados de acordo com a lei da União Europeia. O primeiro gráfico nesta secção apresenta sites em direto por protocolo, identificando sites que utilizam protocolos HTTP versus HTTPS.

Sites PII dinâmicos por postura de certificado

Este gráfico apresenta sites PII dinâmicos através da utilização de certificados SSL. Ao referenciar este gráfico, pode compreender rapidamente os algoritmos de hashing utilizados nos sites que contêm informações pessoais identificáveis.

Iniciar sessão de sites por protocolo

Uma página de início de sessão é uma página num site onde um utilizador tem a opção de introduzir um nome de utilizador e palavra-passe para obter acesso aos serviços alojados nesse site. As páginas de início de sessão têm requisitos específicos no âmbito do RGPD, pelo que GSAE do Defender referencia o DOM de todas as páginas digitalizadas para procurar código que se correlacione com um início de sessão. Por exemplo, as páginas de início de sessão têm de ser seguras para serem compatíveis. Este primeiro gráfico apresenta Sites de início de sessão por protocolo (HTTP ou HTTPS) e o segundo por postura de certificado.

Postura de cookies

Um cookie é uma informação sob a forma de um pequeno ficheiro de texto que é colocado no disco rígido do computador que executa um browser ao navegar num site. Sempre que um site é visitado, o browser envia o cookie de volta para o servidor para notificar o site da atividade anterior. O RGPD tem requisitos específicos para obter consentimento para emitir um cookie e diferentes regulamentos de armazenamento para cookies originais versus de terceiros.

10 principais dashboards do OWASP

O dashboard OWASP Top 10 foi concebido para fornecer informações sobre as recomendações de segurança mais críticas, conforme designado pelo OWASP, uma base open source respeitável para segurança de aplicações Web. Esta lista é reconhecida globalmente como um recurso crítico para os programadores que pretendem garantir que o código está seguro. O OWASP fornece informações importantes sobre os 10 principais riscos de segurança, bem como orientações sobre como evitar ou remediar o problema. Este dashboard GSAE do Defender procura provas destes riscos de segurança no Surface de Ataque e apresenta-os, listando quaisquer recursos aplicáveis e como remediar o risco.

A atual lista dos 10 Valores Mobiliários Críticos da OWASP inclui:

- Controlo de acesso quebrado: a falha da infraestrutura de controlo de acesso que impõe políticas de modo a que os utilizadores não possam agir fora das permissões pretendidas.

- Falha criptográfica: falhas relacionadas com criptografia (ou falta delas) que muitas vezes levam à exposição de dados confidenciais.

- Injeção: aplicações vulneráveis a ataques de injeção devido ao processamento incorrido de dados e outros problemas relacionados com a conformidade.

- Design inseguro: medidas de segurança em falta ou ineficazes que resultam em fraquezas na sua aplicação.

- Configuração incorreta da segurança: configurações de segurança em falta ou incorretas que, muitas vezes, resultam de um processo de configuração insuficientemente definido.

- Componentes vulneráveis e desatualizados: componentes desatualizados que executam o risco de exposição adicional em comparação com o software atualizado.

- Falhas de identificação e autenticação: falha ao confirmar corretamente a identidade, autenticação ou gestão de sessões de um utilizador para proteger contra ataques relacionados com a autenticação.

- Falhas de integridade do software e dos dados: código e infraestrutura que não protege contra violações de integridade, como plug-ins de origens não fidedignas.

- Registo e monitorização de segurança: falta de registos e alertas de segurança adequados, ou configurações incorretas relacionadas, que podem afetar a visibilidade e a responsabilidade subsequente de uma organização sobre a sua postura de segurança.

- Falsificação de pedidos do lado do servidor: aplicações Web que obtêm um recurso remoto sem validar o URL fornecido pelo utilizador.

Este dashboard fornece uma descrição de cada risco crítico, informações sobre o motivo pelo qual é importante e orientações de remediação juntamente com uma lista de quaisquer recursos potencialmente afetados. Para obter mais informações, veja o site OWASP.

CWE Top 25 Software Weaknesses dashboard

Este dashboard baseia-se na lista top 25 common weakness enumeration (CWE) disponibilizada anualmente pela MITRE. Estes CWEs representam as fraquezas de software mais comuns e impactantes que são fáceis de encontrar e explorar. Este dashboard apresenta todos os CWEs incluídos na lista nos últimos cinco anos e lista todos os recursos de inventário que podem ser afetados por cada CWE. Para cada CWE, o dashboard fornece uma descrição e exemplos da vulnerabilidade e lista CVEs relacionados. Os CWEs são organizados por ano e cada secção é expansível ou minimizável. Referenciar este dashboard ajuda os seus esforços de mediação de vulnerabilidades ao ajudá-lo a identificar os maiores riscos para a sua organização com base noutras explorações observadas.

Explorações Conhecidas do CISA

Embora existam centenas de milhares de vulnerabilidades CVE identificadas, apenas um pequeno subconjunto foi identificado pela Agência de Cibersegurança & Infrastructure Security Agency (CISA) como recentemente explorada por atores de ameaças. Esta lista inclui menos de 0,5% de todos os CVEs identificados; por este motivo, é fundamental ajudar os profissionais de segurança a priorizar a remediação dos maiores riscos para a sua organização. Aqueles que remediam ameaças com base nesta lista operam com a maior eficiência porque estão a dar prioridade às vulnerabilidades que resultaram em incidentes de segurança reais.