Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Het doel van dit artikel is om u de stappen te laten zien die u moet uitvoeren in GitHub en Microsoft Entra ID om het inrichten van GitHub Enterprise Cloud-organisatielidmaatschap te automatiseren.

Notitie

De integratie van de Microsoft Entra inrichting is afhankelijk van de GitHub SCIM API, die beschikbaar is voor GitHub Enterprise Cloud-klanten in het GitHub Enterprise-factureringsplan.

Vereisten

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al de volgende items hebt:

- Een Microsoft Entra gebruikersaccount met een actief abonnement. Als u dat nog niet hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- Een GitHub organisatie die is gemaakt in GitHub Enterprise Cloud waarvoor het GitHub Enterprise-factureringsplan is vereist

- Een gebruikersaccount in GitHub met beheerdersmachtigingen voor de organisatie

- SAML geconfigureerd voor de GitHub Enterprise Cloud-organisatie

- Zorg ervoor dat OAuth-toegang is ingesteld voor uw organisatie, zoals hier is beschreven

- SCIM-provisioning voor een enkele organisatie wordt alleen ondersteund wanneer SSO is ingeschakeld op organisatieniveau.

Notitie

Deze integratie is ook beschikbaar voor gebruik vanuit Microsoft Entra US Government Cloud-omgeving. U vindt deze toepassing in de Microsoft Entra Us Government Cloud Application Gallery en configureert deze op dezelfde manier als vanuit de openbare cloud.

Gebruikers toewijzen aan GitHub

Microsoft Entra ID gebruikt een concept met de naam 'toewijzingen' om te bepalen welke gebruikers toegang moeten krijgen tot geselecteerde apps. In de context van automatische inrichting van gebruikersaccounts worden alleen de gebruikers en groepen gesynchroniseerd die aan een toepassing in Microsoft Entra ID zijn toegewezen.

Voordat u de inrichtingsservice configureert en inschakelt, moet u bepalen welke gebruikers en/of groepen in Microsoft Entra ID de gebruikers vertegenwoordigen die toegang nodig hebben tot uw GitHub Organisatie. Als u dit eenmaal hebt besloten, kunt u deze gebruikers toewijzen door de instructies hier te volgen:

Zie Een gebruiker of groep toewijzen aan een bedrijfs-app voor meer informatie.

Belangrijke tips voor het toewijzen van gebruikers aan GitHub

U wordt aangeraden één Microsoft Entra gebruiker toe te wijzen aan GitHub om de inrichtingsconfiguratie te testen. Extra gebruikers en/of groepen kunnen later worden toegewezen.

Wanneer u een gebruiker toewijst aan GitHub, moet u de rol Gebruiker of een andere geldige toepassingsspecifieke rol (indien beschikbaar) selecteren in het toewijzingsdialoogvenster. De rol Standaardtoegang werkt niet voor voorziening en deze gebruikers worden overgeslagen.

Gebruikersinrichting configureren voor GitHub

In deze sectie wordt u begeleid bij het verbinden van uw Microsoft Entra ID met de SCIM-inrichtings-API van GitHub om het inrichten van GitHub organisatielidmaatschap te automatiseren. Deze integratie, die gebruikmaakt van een OAuth-app, voegt automatisch ledentoegang toe, beheert en verwijdert de toegang van leden tot een GitHub Enterprise Cloud-organisatie op basis van gebruikers- en groepstoewijzing in Microsoft Entra ID. Wanneer gebruikers zijn voorzien van een GitHub-organisatie via SCIM, wordt er een e-mail uitnodiging naar het e-mailadres van de gebruiker verzonden.

Automatische inrichting van gebruikersaccounts configureren voor GitHub in Microsoft Entra ID

Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Cloud-toepassingsbeheerder.

Blader naar Entra ID>Enterprise-apps.

Als u GitHub al hebt geconfigureerd voor eenmalige aanmelding, zoekt u naar uw exemplaar van GitHub met behulp van het zoekveld.

Selecteer uw exemplaar van GitHub en selecteer vervolgens het tabblad Provisioning.

Selecteer + Nieuwe configuratie.

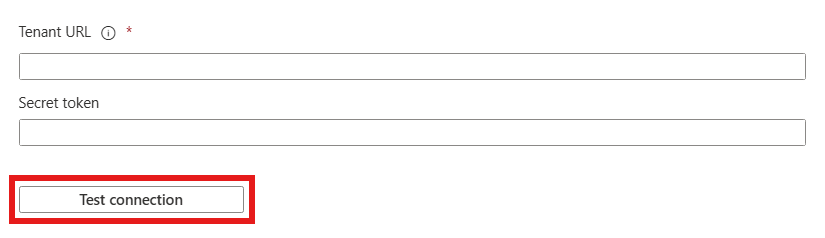

Voer in het veld Tenant-URL uw GitHub tenant-URL en token voor geheim in. Selecteer Test Connection om ervoor te zorgen dat Microsoft Entra ID verbinding kan maken met GitHub. Als de verbinding mislukt, controleert u of uw GitHub-account over de vereiste beheerdersmachtigingen beschikt en probeer het opnieuw.

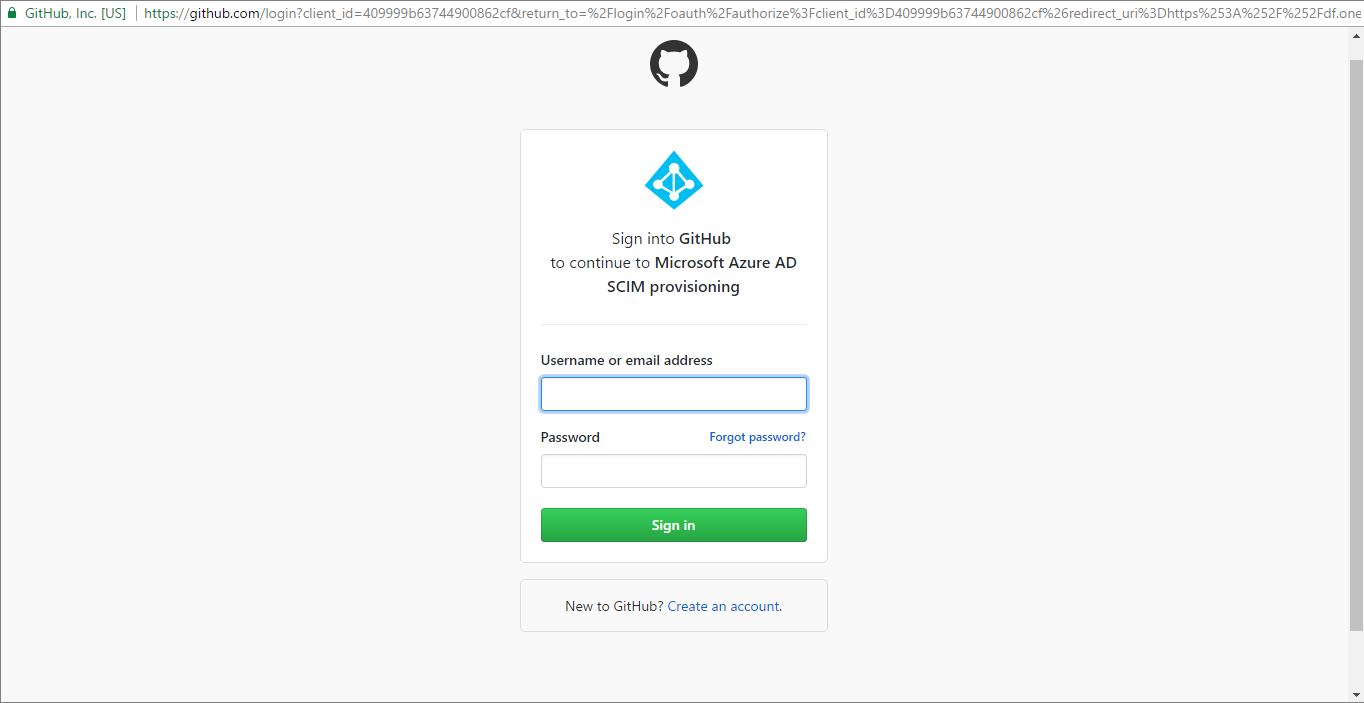

Meld u in het nieuwe venster aan bij GitHub met uw beheerdersaccount. Selecteer in het resulterende autorisatievenster de GitHub Organisatie waarvoor u inrichting wilt inschakelen en selecteer vervolgens Authorize. Zodra dit is voltooid, gaat u terug naar de Azure-portal om de inrichtingsconfiguratie te voltooien.

Selecteer Maken om uw configuratie te maken.

Selecteer Eigenschappen op de pagina Overzicht .

Selecteer het pictogram Bewerken om de eigenschappen te bewerken. Schakel e-mailberichten voor meldingen in en geef een e-mailbericht op om quarantainemeldingen te ontvangen. Schakel preventie van onbedoelde verwijderingen in. Selecteer Toepassen om de wijzigingen op te slaan.

Voer in het veld E-mailmelding het e-mailadres in van een persoon die de meldingen over inrichtingsfouten moet ontvangen en schakel het selectievakje Een e-mailmelding verzenden in wanneer er een fout optreedt .

Selecteer Kenmerktoewijzing in het linkerdeelvenster en selecteer gebruikers.

Controleer in de sectie Attribute-toewijzingen de gebruikerskenmerken die vanuit Microsoft Entra ID met GitHub worden gesynchroniseerd. De kenmerken die als Matching eigenschappen zijn geselecteerd, worden gebruikt om de gebruikersaccounts in GitHub te vinden voor updatebewerkingen. Schakel de instelling Overeenkomende prioriteit niet in voor de andere standaardkenmerken in de sectie Inrichten , omdat er fouten kunnen optreden. Selecteer Opslaan om eventuele wijzigingen toe te passen.

Als u bereikfilters wilt configureren, raadpleegt u de instructies in het artikel Bereikfilter.

Gebruik inrichting op aanvraag om synchronisatie te valideren met een klein aantal gebruikers voordat u een grotere implementatie in uw organisatie implementeert.

Wanneer u klaar bent om in te richten, selecteert u Inrichten starten op de pagina Overzicht .

Zie Rapporten over automatische inrichting van gebruikersaccounts voor meer informatie over het lezen van de Microsoft Entra inrichtingslogboeken.

Aanvullende bronnen

- Gebruikersaccountinrichting voor zakelijke apps beheren

- Wat is toepassingstoegang en eenmalige aanmelding met Microsoft Entra ID?