Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

GitHub Advanced Security voor Azure DevOps voegt GitHub geavanceerde beveiligingsfuncties toe aan Azure-opslagplaatsen en bevat de volgende functies:

- Beveiliging tegen het scannen van geheimen: controleer of codepushes geheimen blootleggen, zoals inloggegevens.

- Scannen van geheime opslagplaatsen: scan uw opslagplaats en zoek naar blootgestelde geheimen die per ongeluk zijn doorgevoerd

- Afhankelijkheid scannen: zoeken naar bekende beveiligingsproblemen in open source afhankelijkheden (direct en transitief)

- Codescan: gebruik de engine voor statische analyse van CodeQL om beveiligingsproblemen op toepassingsniveau op codeniveau te identificeren, zoals SQL-injectie en verificatie-bypass

U kunt de beveiliging van Advanced Security naar uw onderneming brengen met de flexibiliteit om het juiste beveiligingsniveau voor uw opslagplaatsen mogelijk te maken. GitHub Advanced Security for Azure DevOps is beschikbaar als GitHub Secret Protection voor Azure DevOps en GitHub Code Security voor Azure DevOps.

Secret Protection bevat de volgende functies:

- Pushbeveiliging, om geheime lekken te voorkomen voordat ze plaatsvinden

- Waarschuwingen voor geheim scannen met meldingen om bestaande blootstellingen te ondervangen voordat ze een probleem worden

- Beveiligingsoverzicht, dat inzicht biedt in het niveau van risico' s en beveiliging van uw organisatie

Codebeveiliging bevat de volgende functies:

- Afhankelijkheidswaarschuwingen om beveiligingsproblemen in opensource-afhankelijkheden te vinden

- CodeQL scannen om beveiligingsproblemen rechtstreeks in uw code te detecteren

- Beveiligingsresultaten voor hulpprogramma's van derden

- Beveiligingsoverzicht, dat inzicht biedt in het niveau van risico' s en beveiliging van uw organisatie

GitHub Advanced Security for Azure DevOps is alleen beschikbaar voor Azure DevOps Services en specifiek voor Git-codeopslagplaatsen.

GitHub Advanced Security voor Azure DevOps werkt met Azure-opslagplaatsen. Zie GitHub Advanced Security om GitHub Advanced Security te gebruiken met GitHub opslagplaatsen.

Vereisten

| Categorie | Vereisten |

|---|---|

| toestemmingen | - Een overzicht van alle waarschuwingen voor een opslagplaats weergeven: Inzender machtigingen voor de opslagplaats. - Waarschuwingen verwijderen in Geavanceerde beveiliging: Project administrator machtigingen. - Machtigingen beheren in Geavanceerde beveiliging: Lid van de Project Verzamelingsbeheerders groep of Advanced Security: instellingen beheren machtigingen ingesteld op Allow. |

Zie Geavanceerde beveiligingsmachtigingen beherenvoor meer informatie over geavanceerde beveiligingsmachtigingen.

Extra vereisten voor zelf-hostende agents

Als uw organisatie zelf-hostende agents gebruikt, voegt u de volgende URL's toe aan uw Acceptatielijst, zodat de taak voor het scannen van afhankelijkheden adviesgegevens over beveiligingsproblemen kan ophalen. Zie toegestane IP-adressen en domein-URL'svoor meer informatie.

| Domein-URL | Beschrijving |

|---|---|

https://governance.dev.azure.com |

Organisaties die het dev.azure.com-domein gebruiken om toegang te krijgen tot hun DevOps-exemplaar |

https://dev.azure.com |

Organisaties die het dev.azure.com-domein gebruiken om toegang te krijgen tot hun DevOps-exemplaar |

https://advsec.dev.azure.com |

Organisaties die het dev.azure.com-domein gebruiken om toegang te krijgen tot hun DevOps-exemplaar |

https://{organization_name}.governance.visualstudio.com |

Organisaties die het domein {organization_name}.visualstudio.com gebruiken voor toegang tot hun DevOps-exemplaar |

https://{organization_name}.visualstudio.com |

Organisaties die het domein {organization_name}.visualstudio.com gebruiken voor toegang tot hun DevOps-exemplaar |

https://{organization_name}.advsec.visualstudio.com |

Organisaties die het domein {organization_name}.visualstudio.com gebruiken voor toegang tot hun DevOps-exemplaar |

Voer een compatibele versie van de .NET runtime uit. Vanaf april 2026 is de huidige versie nog steeds .NET 8.x. Als er geen compatibele versie aanwezig is op de agent, downloadt de buildtaak voor het scannen van afhankelijkheden .NET.

Zorg ervoor dat de CodeQL-bundel is geïnstalleerd in de cache van het agenthulpprogramma op uw agent. U kunt de

enableAutomaticCodeQLInstall: truevariabele gebruiken met deAdvancedSecurity-Codeql-Init@1pijplijntaak voor YAML-pijplijnen of het selectievakjeEnable automatic CodeQL detection and installationvoor klassieke pijplijnen inschakelen. Voor een alternatieve optie voor handmatige installatie-instructies, zie Codescanning voor GitHub Advanced Security voor Azure DevOps.

Geavanceerde beveiliging GitHub inschakelen

U kunt Advanced Security inschakelen op organisatie-, project- of opslagplaatsniveau. Als u toegang wilt krijgen tot elk van de scanhulpprogramma's en resultaten, moet u eerst Advanced Security inschakelen. Zodra u Geavanceerde beveiliging hebt ingeschakeld, worden toekomstige pushes die geheimen bevatten naar een opslagplaats waarvoor dit beleid is ingeschakeld, geblokkeerd en wordt het scannen van opslagplaatsgeheimen op de achtergrond uitgevoerd.

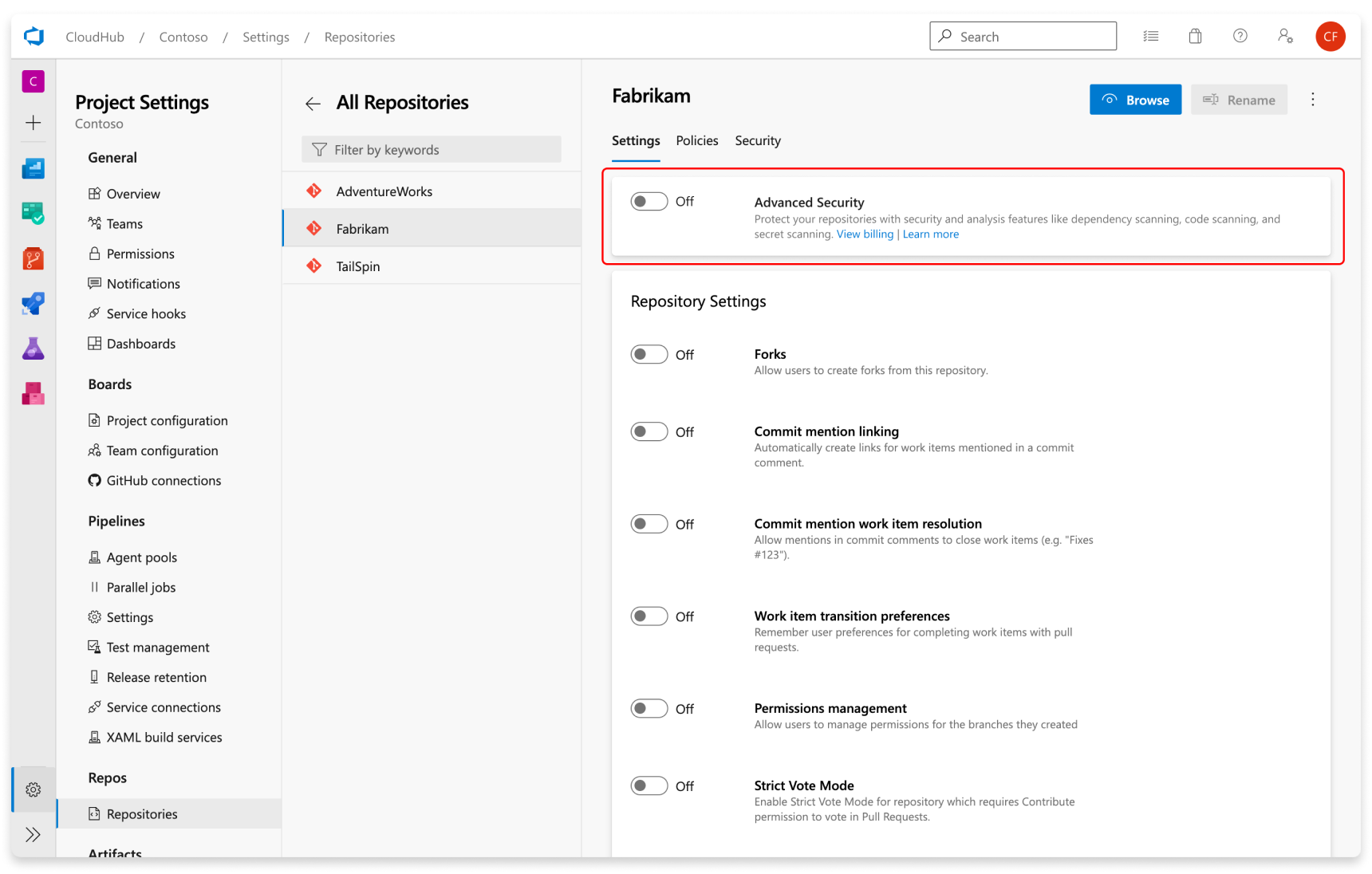

Onboarding op niveau van de repository

- Ga naar uw Project-instellingen voor uw Azure DevOps project.

- Selecteer Repos>Repositories.

- Selecteer de opslagplaats waarvoor u Advanced Security wilt inschakelen.

- Selecteer Inschakelen en Facturering starten om Advanced Security te activeren. Er wordt nu een schildpictogram weergegeven in de opslagplaatsweergave voor elke opslagplaats waarvoor Geavanceerde beveiliging is ingeschakeld.

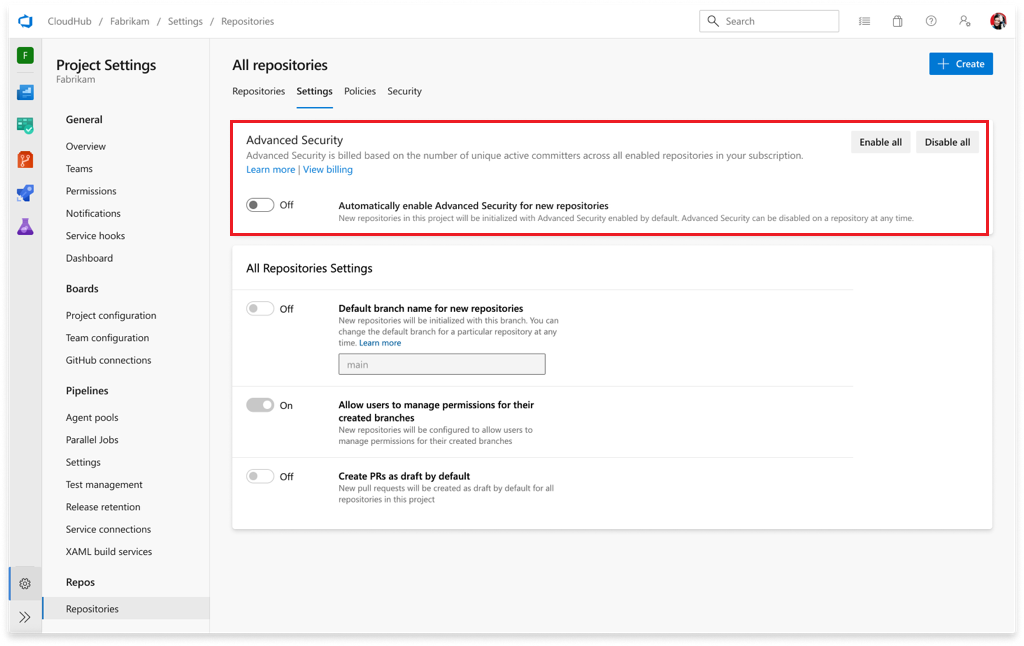

onboarding op project-niveau

- Ga naar uw Project-instellingen voor uw Azure DevOps project.

- Selecteer Repos.

- Selecteer het tabblad Instellingen.

- Selecteer Alles inschakelen en zie een schatting van het aantal actieve bijdragers voor uw project verschijnen. Met deze actie wordt het product alleen ingeschakeld voor bestaande opslagplaatsen.

- Selecteer Facturering starten om Advanced Security te activeren voor elke bestaande opslagplaats in uw project.

- Selecteer desgewenst Automatisch geavanceerde beveiliging inschakelen voor nieuwe opslagplaatsen , zodat nieuwe opslagplaatsen in de toekomst Advanced Security zijn ingeschakeld bij het maken. Deze instelling staat los van de actie Alle inschakelen en moet onafhankelijk worden geselecteerd.

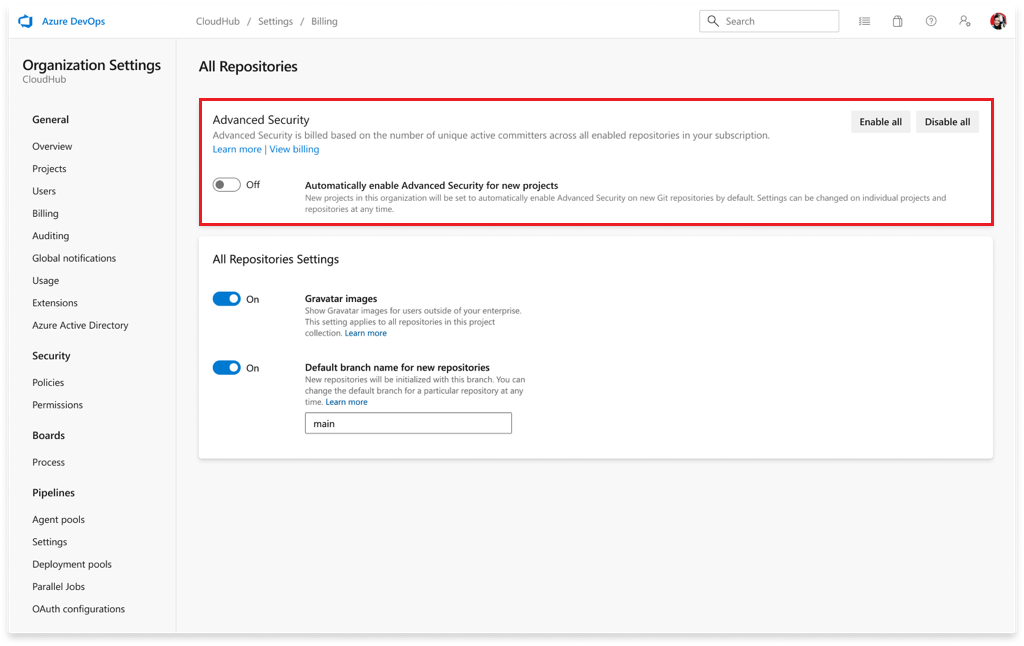

Onboarding op organisatieniveau

- Ga naar uw Organization-instellingen voor uw Azure DevOps organisatie.

- Selecteer Opslagplaatsen.

- Selecteer Inschakelen voor alles en bekijk een schatting van het aantal actieve committers voor uw organisatie. Met deze actie wordt het product alleen ingeschakeld voor bestaande opslagplaatsen.

- Selecteer Facturering starten om Advanced Security te activeren voor elke bestaande opslagplaats in elk project in uw organisatie.

- Selecteer optioneel Advanced Security automatisch inschakelen voor nieuwe projecten , zodat nieuwe projecten in de toekomst Advanced Security zijn ingeschakeld bij het maken. Deze instelling staat los van de actie Alle inschakelen en moet onafhankelijk worden geselecteerd.

U kunt Secret Protection of Code Security inschakelen op organisatie-, project- of opslagplaatsniveau.

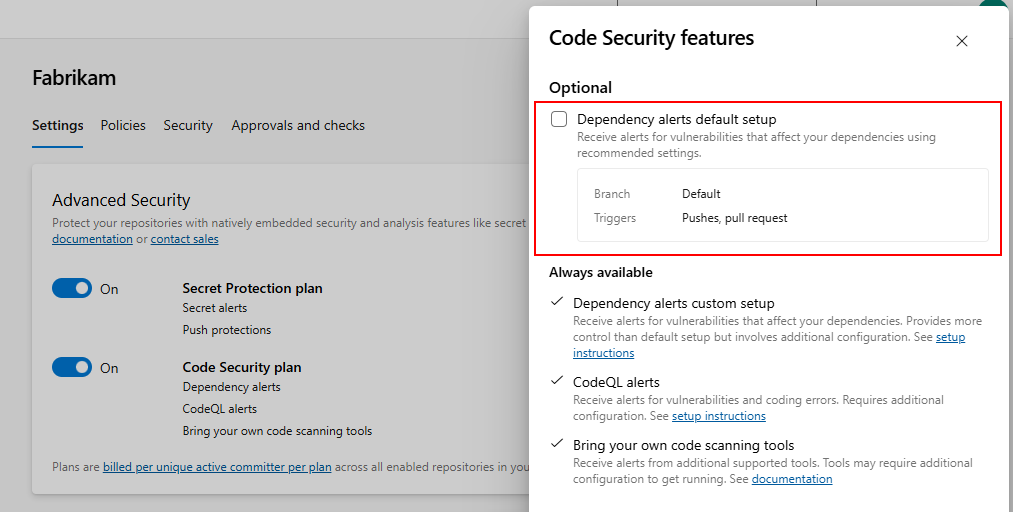

Onboarding op niveau van de repository

- Ga naar uw Project-instellingen voor uw Azure DevOps project.

- Selecteer Repos>Repositories.

- Selecteer de opslagplaats waarvoor u Advanced Security wilt inschakelen.

- Schakel geheime beveiliging of codebeveiliging in.

- Selecteer Facturering starten. Er wordt nu een schildpictogram weergegeven in de opslagplaatsweergave voor elke opslagplaats waarvoor een van beide producten is ingeschakeld.

- Als u optioneel de standaardinstelling voor het scannen van afhankelijkheden wilt inschakelen, schakelt u Opties in en schakelt u het selectievakje Voor het scannen van afhankelijkheden in.

onboarding op project-niveau

- Ga naar uw Project-instellingen voor uw Azure DevOps project.

- Selecteer Repos.

- Selecteer het tabblad Instellingen.

- Selecteer Alles inschakelen en bekijk een schatting voor het aantal actieve doorvoerers per product voor uw project. Met deze actie wordt alleen het geselecteerde product ingeschakeld voor bestaande opslagplaatsen.

- Schakel de gewenste producten van Secret Protection of Code Security en alle bijbehorende subfuncties in.

- Selecteer Begin facturering om Secret Protection en/of Code beveiliging te activeren voor elke bestaande repository in uw project.

- Schakel desgewenst Automatisch Geavanceerde beveiliging in voor nieuwe opslagplaatsen , zodat nieuwe opslagplaatsen in de toekomst geheimbeveiliging of codebeveiliging zijn ingeschakeld bij het maken. Deze instelling staat los van de actie Alle inschakelen en moet onafhankelijk worden geselecteerd.

Onboarding op organisatieniveau

- Ga naar uw Organization-instellingen voor uw Azure DevOps organisatie.

- Selecteer Opslagplaatsen.

- Selecteer Alles inschakelen en bekijk een schatting voor het aantal actieve doorvoerers per product voor uw organisatie. Met deze actie wordt alleen het geselecteerde product ingeschakeld voor bestaande opslagplaatsen.

- Schakel de gewenste producten van Secret Protection of Code Security en alle bijbehorende subfuncties in.

- Selecteer Facturering starten om Advanced Security te activeren voor elke bestaande opslagplaats in elk project in uw organisatie.

- Schakel desgewenst Automatisch Geavanceerde beveiliging in voor nieuwe projecten , zodat nieuwe projecten in de toekomst geheimbeveiliging of codebeveiliging zijn ingeschakeld bij het maken. Deze instelling staat los van de actie Alle inschakelen en moet onafhankelijk worden geselecteerd.

Geheimen scannen configureren

Scannen van geheimen voor pushbeveiliging en scannen van opslagplaatsen worden automatisch ingeschakeld wanneer u Geavanceerde Beveiliging inschakelt. U kunt geheime pushbeveiliging in- of uitschakelen vanaf de pagina met instellingen van de opslagplaats.

Wanneer u Advanced Security inschakelt voor een geselecteerde opslagplaats, wordt het scannen op geheimen op opslagplaatsniveau automatisch gestart.

Scannen van geheimen voor pushbeveiliging en scannen van opslagplaatsen wordt automatisch ingeschakeld wanneer u Secret Protection inschakelt. U kunt geheime pushbeveiliging in- of uitschakelen vanaf de pagina met instellingen van de opslagplaats.

Wanneer u Secret Protection inschakelt voor een geselecteerde opslagplaats, wordt het scannen op geheimen op opslagplaatsniveau automatisch gestart.

Pushbeveiliging evalueert alleen pushes die optreden nadat de functie is ingeschakeld. Geheim scannen op opslagplaatsniveau detecteert en waarschuwt voor bestaande geheimen, inclusief die van historische doorvoeringen.

** Afhankelijkheidsscan instellen

Als u toegang wilt krijgen tot functies voor het scannen van afhankelijkheden, moet het codebeveiligingsproduct zijn ingeschakeld voor uw opslagplaats.

Afhankelijkheidsscanning is een pijplijngebaseerd hulpprogramma voor scannen. De resultaten worden geaggregeerd per opslagplaats. Voor het scannen van uw standaardvertakking kunt u de instelling Scannen op kwetsbare afhankelijkheden gebruiken op de pagina met instellingen voor de opslagplaats. Deze functie bevat automatisch de taak voor het scannen van afhankelijkheden in een pijplijn die is gericht op uw standaardbranch of een pull-aanvraagbuild die is gericht op uw standaardbranch.

Voor geavanceerdere instellingen of als u alle vertakkingen wilt scannen, raden we u aan om de afhankelijkheidsscantaak toe te voegen aan alle pijplijnen die u wilt scannen. Zie Dependency scanning for GitHub Advanced Security for Azure DevOps voor meer informatie.

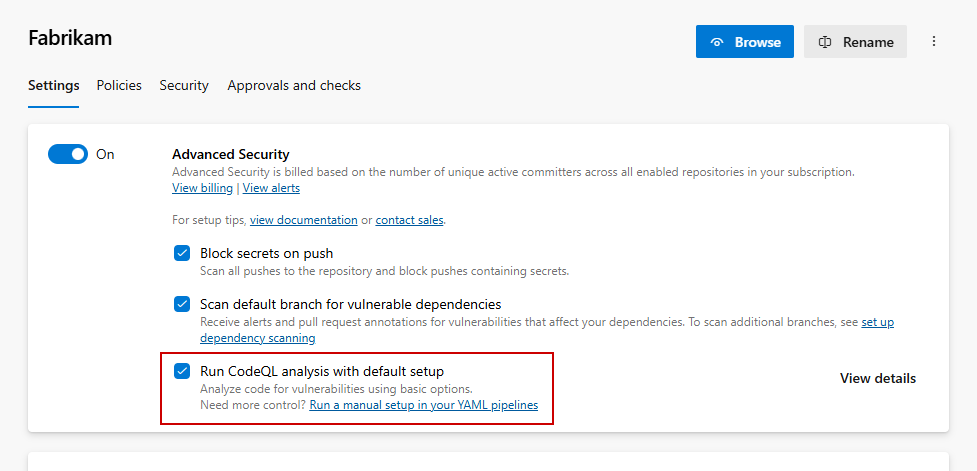

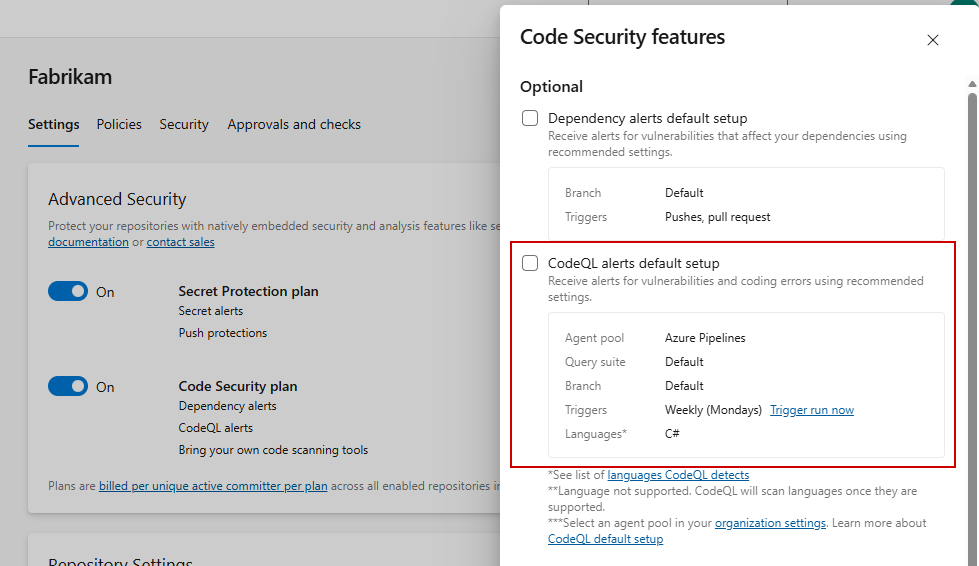

Code scannen instellen

Als u toegang wilt krijgen tot functies voor het scannen van code, moet het codebeveiligingsproduct zijn ingeschakeld voor uw opslagplaats.

Codescans zijn ook een op pijplijnen gebaseerde scanningtool waarbij de resultaten per opslagplaats worden gebundeld. U kunt codescans inschakelen met behulp van de standaardinstelling of geavanceerde installatie. In dezelfde organisatie kunt u beide uitvoeren, afhankelijk van uw behoeften en het niveau van beheersing van het scannen.

De standaardinstelling is de snelste manier om codescans in te schakelen. Standaardinstallatie wordt gepland uitgevoerd met behulp van Azure-pipelines, detecteert de door CodeQL ondersteunde talen in uw opslagplaats en configureert automatisch scannen voor deze talen. Als de talen in uw opslagplaats worden gewijzigd, wordt de scanconfiguratie automatisch bijgewerkt.

De agentgroep en het scanschema voor de standaardinstallatie worden gedeeld in alle opslagplaatsen in de organisatie. U kunt deze opties configureren vanuit organisatie-instellingen>opslagplaatsen onder de vervolgkeuzelijst standaardinstelling van CodeQL configureerbare opties. Zie Standaardinstellingen configureren voor meer informatie over elke optie.

Geavanceerde installatie biedt u volledige controle over de scanconfiguratie door CodeQL-pijplijntaken rechtstreeks aan uw pijplijnen toe te voegen. Zie Codescan instellen voor meer informatie over het configureren van geavanceerde instellingen.

Aanbeveling

We raden u aan om te beginnen met de standaardinstelling. Als u meer controle nodig hebt over uw scanconfiguratie, zoals verschillende agentgroepen, aangepaste buildstappen voor gecompileerde talen of scannen in meerdere vertakkingen, kunt u zowel de standaardinstelling als de geavanceerde installatie in dezelfde organisatie uitvoeren. Zie Codescan instellen voor meer informatie.

Als u waarschuwingen wilt genereren, wordt de standaardinstelling volgens een wekelijks schema uitgevoerd. Gedetecteerde beveiligingsproblemen worden weergegeven op het tabblad Geavanceerde beveiliging.

Aantekeningen voor pull-aanvragen instellen

Voor zowel afhankelijkheidsscanning als codescanning worden aantekeningen automatisch geconfigureerd voor pull requests waarbij een build-validatiebeleid van toepassing is met afhankelijkheidsscanning en/of codescanningstaken die zijn opgenomen in uw pijplijn. Zie Buildvalidatie voor meer informatie over het configureren van buildvalidatiebeleid.

Aantekeningen bij pull-aanvragen vereisen ook een Advanced Security-scan op uw standaardbranch en doelbranch voordat uw bronbranch (pull request) wordt gescand. Voor meer informatie over het oplossen van waarschuwingen voor pull-aanvragen, zie Beheer van waarschuwingen voor afhankelijkheidsscans bij pull requests en Beheer van waarschuwingen voor codescans bij pull requests.

Statuscontroles voor pull-aanvragen instellen

Met geavanceerde beveiligingsstatuscontroles kunt u voorkomen dat pull-aanvragen worden samengevoegd wanneer beveiligingsproblemen worden gedetecteerd. Met deze statuscontroles worden afhankelijkheidsscans, codescans en geheime scanresultaten geëvalueerd en wordt een status naar uw pull-aanvraag verzonden op basis van de bevindingen.

Er zijn twee statuscontroles beschikbaar:

-

Blokkeren op alle kritieke en hoge beveiligingsproblemen (

AdvancedSecurity/AllHighAndCritical): Gebruik deze controle om af te dwingen dat alle kritieke en hoge ernstwaarschuwingen in de opslagplaats worden opgelost voordat ze worden samengevoegd. -

Blokkeren op nieuwe kritieke en hoge beveiligingsproblemen (

AdvancedSecurity/NewHighAndCritical): Gebruik deze controle om te voorkomen dat nieuwe beveiligingsproblemen worden geïntroduceerd zonder dat alle bestaande beveiligingsproblemen eerst moeten worden opgelost. Voor deze controle is een buildvalidatiebeleid met geavanceerde beveiligingstaken vereist om de PR-tak te scannen.

Statuscontroles configureren als branch-beleid

Als u geavanceerde beveiligingsstatuscontroles wilt vereisen voordat pull-aanvragen kunnen worden samengevoegd, configureert u deze als vertakkingsbeleid. U kunt ze per opslagplaats of voor een project instellen.

- Ga naar Project settings>Repos.

- Selecteer eventueel de opslagplaats die u wilt configureren.

- Selecteer Beleidsregels en selecteer vervolgens de tak die u wilt beveiligen. Standaard wordt de standaardbranch van uw opslagplaatsen beveiligd.

- Als dit nog niet is gemaakt, voegt u een buildvalidatiebeleid toe. Dit is vereist om beide statuscontroles correct uit te voeren. Als u meerdere Advanced Security-taken hebt in uw buildvalidatiepijplijn, schakelt u de

Wait for Processingeigenschap in voor de taken AdvancedSecurity-CodeQL-Analyze en AdvancedSecurity-Publish . - Selecteer onder + om een nieuw statuscontrolebeleid toe te voegen.

- Voer in het menu Status om te controlerenAdvancedSecurity in als Genre en AllHighAndCritical of NewHighAndCritical als Naam. (Deze opties worden weergegeven na de eerste geslaagde pijplijnuitvoering met Geavanceerde beveiligingstaken.)

- Kies de beleidsvereiste (vereist of optioneel) en stel eventuele andere gewenste opties in. Laat Geavanceerde opties op de standaardinstellingen staan — als u de geautoriseerde identiteit wijzigt of een iteratie-id vereist, voorkomt dit dat statuscontroles worden geplaatst.

- Selecteer Opslaan.

Zie Statuscontroles voor meer informatie over het configureren van statuscontrolebeleid.

Als u Geavanceerde beveiliging wilt uitschakelen, worden waarschuwingen en status van waarschuwingen bewaard op het tabblad Geavanceerde beveiliging voor de volgende keer dat u Geavanceerde beveiliging opnieuw inschakelt voor uw opslagplaats.

Verwante artikelen

- Code scanwaarschuwingen voor GitHub Advanced Security voor Azure DevOps

- Afhankelijkheidsscanning-waarschuwingen voor GitHub Geavanceerde beveiliging voor Azure DevOps

- Secretscan-waarschuwingen voor GitHub Advanced Security for Azure DevOps

- Toestemmingen voor GitHub Advanced Security voor Azure DevOps

- Billing for GitHub Advanced Security for Azure DevOps