GitHub GHAS(Advanced Security)와 클라우드용 Microsoft Defender 통합하면 소스 코드가 실행 중인 클라우드 워크로드에 연결되고 그 반대의 경우도 마찬가지입니다. 따라서 보안 팀은 실제로 프로덕션에 도달하는 취약성의 우선 순위를 지정할 수 있으며 엔지니어링 팀은 GitHub 벗어나지 않고 문제를 해결할 수 있습니다.

이 통합을 사용하면 다음을 수행할 수 있습니다:

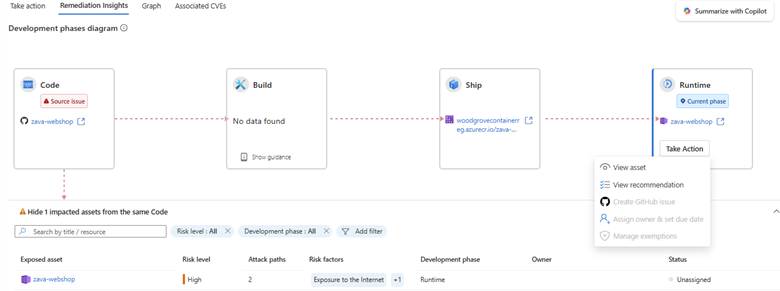

런타임 취약성을 원래 리포지토리 및 코드 소유자로 다시 추적합니다.

코드 배포, 프로덕션 노출 및 런타임 위험에 따라 수정 사항의 우선 순위를 지정합니다.

공유 컨텍스트 및 상태를 사용하여 GitHub 코드 리포지토리 및 클라우드 환경에서 수정을 조정합니다.

AI에 의해 구동되는(Copilot) 문제 해결을 사용하여 수정을 가속화합니다.

이 개요에서는 통합이 작동하는 방식을 설명하고 배포 전에 핵심 기능을 이해하는 데 도움이 됩니다.

가용성 및 필수 구성 요소

등록하기 전에 다음을 확인합니다.

| 범주 | 세부 정보 |

|---|---|

| 환경 요구 사항 | - 클라우드용 Defender에서 생성된 커넥터가 있는 GitHub 계정 - GHAS 라이선스 - 구독에서 사용 가능하도록 설정된 Defender Cloud Security Posture Management (DCSPM) - Microsoft Security Copilot(자동화된 수정 작업의 경우 선택 사항) |

| 역할 및 권한 | - 보안 관리자 권한 - Azure 구독의 보안 관리자(클라우드용 Defender 결과 보기) - GitHub 조직 소유자 |

| 클라우드 환경 | - 상용 클라우드에서만 사용할 수 있음(Azure Government, 21Vianet 또는 기타 소버린 클라우드에서 운영하는 Azure 아님) |

페르소나 및 고통 포인트

기본 흐름

주요 기능

자동 코드-런타임 매핑

GitHub 조직 또는 리포지토리를 GitHub 커넥터 통해 클라우드용 Microsoft Defender 연결하는 경우 시스템은 자동으로 원본 리포지토리를 실행 중인 클라우드 워크로드에 매핑합니다. 클라우드용 Defender 전용 코드-런타임 메서드를 사용하여 모든 워크로드가 원본 리포지토리로 추적되도록 합니다(그 반대의 경우도 마찬가지).

이 기능은 즉시 엔드 투 엔드 가시성을 제공하므로 배포된 각 애플리케이션을 구동하는 코드와 시간이 많이 걸리는 수동 매핑 없이 소스 코드 리포지토리에 매핑된 컨테이너화된 워크로드를 실행하는 것을 알 수 있습니다.

프로덕션을 고려한 경고 우선순위 지정

시끄러운 보안 경고를 잘라내고 진정으로 중요한 취약성에 집중합니다.

GitHub GHAS 보안 결과는 클라우드용 Defender의 실시간 런타임 컨텍스트에 따라 우선 순위가 지정됩니다. 인터넷 노출, 중요한 데이터, 중요한 리소스 및 횡적 이동과 같은 런타임 위험 요소를 강조 표시합니다. 이러한 위험 요소는 Defender CSPM 공격 경로 분석에서 비롯됩니다.

- 인터넷 노출 - 공용 인터넷에 의해 접근 가능한 워크로드

- 중요한 데이터 - 워크로드가 규제되거나 기밀 데이터를 처리합니다.

- 중요 리소스 - 중요 비즈니스용으로 태그가 지정되거나 분류된 워크로드

- 횡적 이동 - 워크로드는 공격자가 피벗할 수 있는 경로에 있습니다.

런타임 워크로드에서 식별되는 이러한 위험은 해당 워크로드의 원본 코드 리포지토리 및 GitHub 특정 빌드 아티팩트와 동적으로 연결됩니다.

클라우드용 Defender 및 GitHub 실제 프로덕션에 영향을 주는 보안 문제만 필터링, 심사 및 수행할 수 있습니다. 이 기능은 팀의 효율성을 유지하고 가장 중요한 애플리케이션을 안전하게 유지하는 데 도움이 됩니다.

실제 사례:

contoso/payments-api 리포지토리에서 빌드된 컨테이너 이미지가 AKS에 배포됩니다. 클라우드용 Defender 워크로드에서 인터넷 노출과 중요한 데이터 처리를 검색합니다. 이미지 내의 CVE는 GitHub 보안 탭에서 자동으로 중요 상태로 상승되며, 전체 런타임 및 SDLC 컨텍스트가 포함된 원클릭 GitHub 이슈가 리포지토리의 CODEOWNERS에 할당됩니다.

통합 AI 기반 수정

통합 워크플로 및 관련 컨텍스트를 사용하여 보안 팀과 엔지니어링 팀 간의 격차를 해소합니다.

클라우드용 Defender 내에서 보안 관리자는 엔지니어링 팀이 이미 알고 있는 보안 문제와 해당 문제의 상태를 확인할 수 있습니다. 보안 관리자는 GitHub 링크에서 보기를 선택하여 이 보기를 엽니다.

보안 관리자는 GitHub 문제 할당을 생성하여 관련 엔지니어링 팀에 해결을 위한 보안 권장 사항을 할당할 수 있습니다.

할당은 원본 리포지토리에서 생성됩니다. 엔지니어링 수정을 용이하게 하기 위해 런타임 정보 및 컨텍스트를 제공합니다.

엔지니어링 관리자는 추가 해결을 위해 개발자에게 문제를 할당할 수 있습니다. 담당자는 AI 기반 자동 수정에 Copilot 코딩 에이전트를 사용할 수 있습니다.

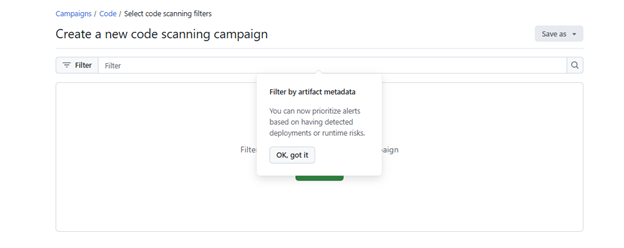

AppSec 팀은 GHAS 결과의 일부로 런타임 위험 요소를 사용할 수 있으며, 엔지니어링 작업은 실제로 배포되고 실행되는 코드와 관련된 결과에 초점을 맞춥니다.

이러한 필터를 사용하여 GHAS 경고를 직접 필터링하거나 캠페인을 통해 예약된 우선 순위를 계속 지정하는 데 사용할 수 있습니다.

GitHub 문제 수정, 진행률 및 캠페인 진행 상황을 실시간으로 추적합니다. 상태는 GitHub 및 클라우드용 Defender에 모두 반영됩니다.

이 접근 방식을 사용하면 수정 사항이 신속하게 전달되고, 명확한 책임이 생성되며, 협업이 간소화됩니다. 이러한 모든 이점은 팀이 이미 사용하는 도구 내에서 발생합니다.

관련 콘텐츠

- 클라우드용 Microsoft Defender DevOps 보안의 개요

- GitHub 고급 보안 통합을 클라우드용 Microsoft Defender에 배포합니다

키크스타트: GitHub 환경을 클라우드용 Microsoft Defender