Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Das Ziel dieses Artikels besteht darin, Ihnen die Schritte zu zeigen, die Sie in GitHub und Microsoft Entra ID ausführen müssen, um die Bereitstellung von Mitgliedschaften in der GitHub Enterprise Cloud-Organisation zu automatisieren.

Hinweis

Die Microsoft Entra Bereitstellungsintegration basiert auf der GitHub SCIM-API, die für GitHub Enterprise Cloud Kunden im GitHub Enterprise-Abrechnungsplan verfügbar ist.

Voraussetzungen

Das in diesem Artikel beschriebene Szenario geht davon aus, dass Sie bereits über die folgenden Elemente verfügen:

- Ein Microsoft Entra Benutzerkonto mit einem aktiven Abonnement. Wenn Sie noch kein Konto besitzen, können Sie kostenlos ein Konto erstellen.

- Eine der folgenden Rollen:

- Eine in GitHub Enterprise Cloud erstellte GitHub Organisation, die den GitHub Enterprise-Abrechnungsplan erfordert

- Ein Benutzerkonto in GitHub mit Administratorberechtigungen für die Organisation

- SAML für die GitHub Enterprise Cloud-Organisation konfiguriert

- Stellen Sie sicher, dass der OAuth-Zugriff für Ihre Organisation bereitgestellt wurde, wie hier beschrieben

- Die SCIM-Bereitstellung in einer einzelnen Organisation wird nur unterstützt, wenn SSO auf Organisationsebene aktiviert ist.

Hinweis

Diese Integration ist auch für die Verwendung aus Microsoft Entra US Government Cloud-Umgebung verfügbar. Sie finden diese Anwendung im Microsoft Entra US Government Cloud Application Gallery und konfigurieren sie auf die gleiche Weise wie in der öffentlichen Cloud.

Zuweisen von Benutzern zu GitHub

Microsoft Entra ID verwendet ein Konzept namens "Aufgaben", um zu bestimmen, welche Benutzer Zugriff auf ausgewählte Apps erhalten sollen. Im Kontext der automatischen Bereitstellung von Benutzerkonten wird nur die Benutzer und Gruppen synchronisiert, die einer Anwendung in Microsoft Entra ID "zugewiesen" wurden.

Bevor Sie den Bereitstellungsdienst konfigurieren und aktivieren, müssen Sie entscheiden, welche Benutzer und/oder Gruppen in Microsoft Entra ID die Benutzer darstellen, die Zugriff auf Ihre GitHub Organisation benötigen. Nach dieser Entscheidung können Sie diese Benutzer*innen nach den folgenden Anweisungen zuweisen:

Weitere Informationen finden Sie unter Zuweisen eines Benutzers oder einer Gruppe zu einer Unternehmens-App.

Wichtige Tipps zum Zuweisen von Benutzern zu GitHub

Es wird empfohlen, einem einzelnen Microsoft Entra Benutzer GitHub zuzuweisen, um die Bereitstellungskonfiguration zu testen. Später können weitere Benutzer und/oder Gruppen zugewiesen werden.

Wenn Sie einem Benutzer GitHub zuweisen, müssen Sie im Aufgabendialogfeld entweder die rolle User oder eine andere gültige anwendungsspezifische Rolle (sofern verfügbar) auswählen. Die Standardzugriffsrolle funktioniert nicht für die Bereitstellung, und diese Benutzer werden übersprungen.

Konfigurieren der Benutzerbereitstellung für GitHub

Dieser Abschnitt führt Sie durch das Verbinden Ihrer Microsoft Entra ID mit der SCIM-Bereitstellungs-API von GitHub, um die Bereitstellung der GitHub-Organisationsmitgliedschaft zu automatisieren. Diese Integration, die eine OAuth-App nutzt, fügt den Zugriff von Mitgliedern automatisch hinzu, verwaltet und entfernt den Zugriff auf eine GitHub Enterprise Cloud-Organisation basierend auf der Benutzer- und Gruppenzuweisung in Microsoft Entra ID. Wenn Benutzer an eine GitHub Organisation über SCIM bereitgestellt werden, wird eine E-Mail-Einladung an die E-Mail-Adresse des Benutzers gesendet.

Konfigurieren der automatischen Bereitstellung von Benutzerkonten zum GitHub in Microsoft Entra ID

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloud-Anwendungsadministrator an.

Navigieren Sie zu Entra ID>Enterprise apps.

Wenn Sie bereits GitHub für einmaliges Anmelden konfiguriert haben, suchen Sie mithilfe des Suchfelds nach Ihrer Instanz von GitHub.

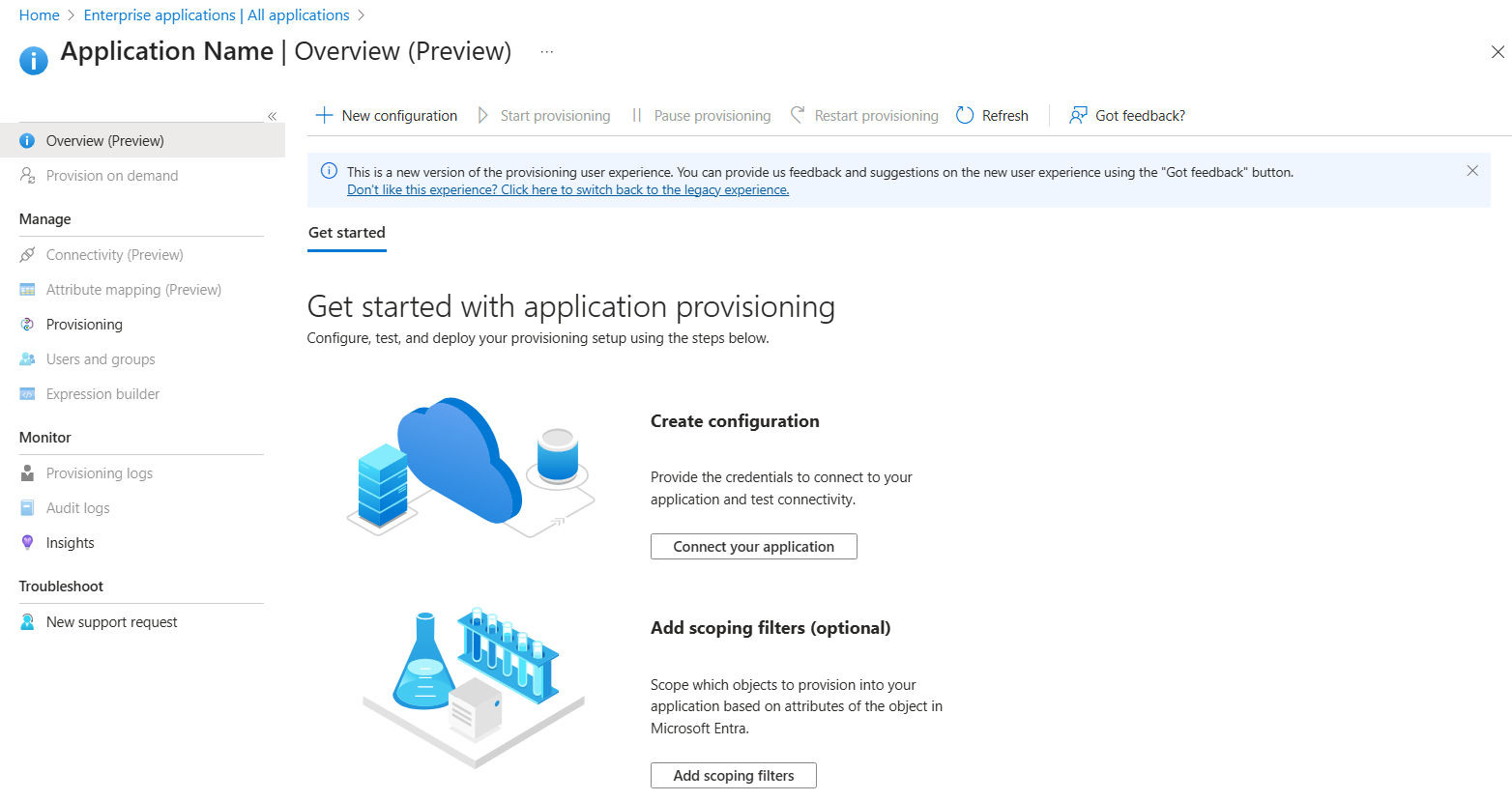

Wählen Sie Ihre Instanz von GitHub und dann die Registerkarte Provisioning aus.

Wählen Sie + Neue Konfiguration aus.

Geben Sie in das Feld Tenant-URL Ihre GitHub-Mandanten-URL und Ihren geheimen Token ein. Wählen Sie Test-Verbindung aus, um sicherzustellen, dass Microsoft Entra ID eine Verbindung mit GitHub herstellen können. Wenn die Verbindung fehlschlägt, stellen Sie sicher, dass Ihr GitHub Konto über die erforderlichen Administratorberechtigungen verfügt, und versuchen Sie es erneut.

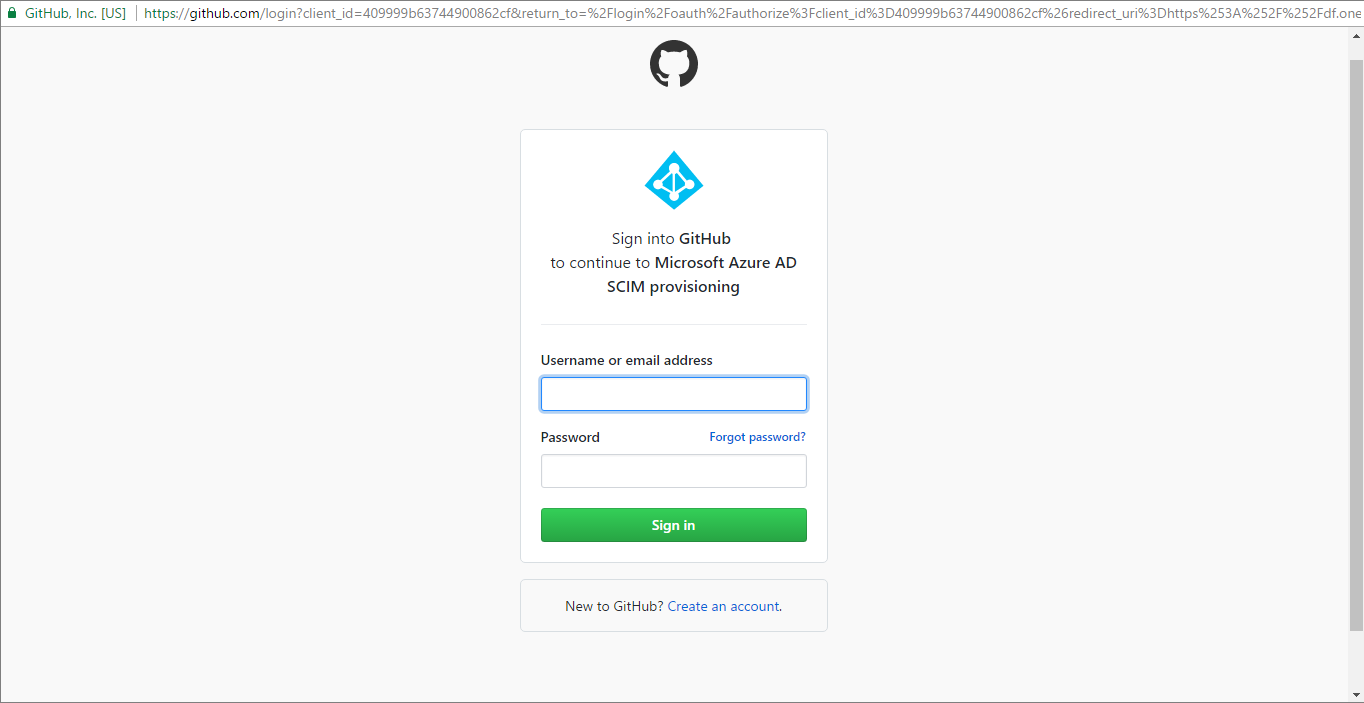

Melden Sie sich im neuen Fenster mit Ihrem Administratorkonto bei GitHub an. Wählen Sie im resultierenden Autorisierungsdialogfeld die GitHub Organisation aus, für die Sie die Bereitstellung aktivieren möchten, und wählen Sie dann Authorize aus. Kehren Sie nach Abschluss zum Azure Portal zurück, um die Bereitstellungskonfiguration abzuschließen.

Wählen Sie "Erstellen" aus, um Ihre Konfiguration zu erstellen.

Wählen Sie auf der Seite "Übersicht" die Option "Eigenschaften" aus.

Wählen Sie das Symbol "Bearbeiten" aus, um die Eigenschaften zu bearbeiten. Aktivieren Sie Benachrichtigungs-E-Mails, und stellen Sie eine E-Mail bereit, um Quarantänebenachrichtigungen zu erhalten. Aktivieren Sie die Verhinderung versehentlicher Löschungen. Um die Änderungen zu speichern, wählen Sie Übernehmen aus.

Geben Sie im Feld Benachrichtigungs-E-Mail die E-Mail-Adresse einer Person ein, die Benachrichtigungen zu Bereitstellungsfehlern erhalten soll, und aktivieren Sie das Kontrollkästchen Bei Fehler E-Mail-Benachrichtigung senden.

Wählen Sie im linken Bereich die Attributzuordnung aus, und wählen Sie Benutzer aus.

Überprüfen Sie im Abschnitt Attribute-Zuordnungen die Benutzerattribute, die von Microsoft Entra ID mit GitHub synchronisiert werden. Die Attribute, die als Matching-Eigenschaften ausgewählt wurden, werden verwendet, um Benutzerkonten in GitHub bei Aktualisierungsvorgängen abzugleichen. Aktivieren Sie die Einstellung " Abgleichsrangfolge " für die anderen Standardattribute im Bereitstellungsabschnitt nicht, da Fehler auftreten können. Wählen Sie "Speichern" aus, um änderungen zu übernehmen.

Informationen zum Konfigurieren von Bereichsfiltern finden Sie in den Anweisungen im Artikel "Bereichsfilter".

Verwenden Sie die On-Demand-Bereitstellung , um die Synchronisierung mit einer kleinen Anzahl von Benutzern zu überprüfen, bevor Sie die Bereitstellung in Ihrer Organisation umfassender durchführen.

Wenn Sie bereit für die Bereitstellung sind, wählen Sie auf der Seite "Übersicht" die Option "Bereitstellung starten" aus.

Weitere Informationen zum Lesen der Microsoft Entra Bereitstellungsprotokolle finden Sie unter Reporting zur automatischen Bereitstellung von Benutzerkonten.

Zusätzliche Ressourcen

- Verwalten der Bereitstellung von Benutzerkonten für Enterprise-Apps

- Was sind Anwendungszugriff und Single Sign-On mit Microsoft Entra ID?